サイバーセキュリティはかつてない速さで進化しています。2026年に向けて、組織は以前よりもダイナミックで危険なデジタル環境をナビゲートしています。AI駆動の攻撃がリアルタイムで進化し、量子コンピューティングやディープフェイクの出現により、ビジネスは素早く適応してセキュアであり続けなければなりません。

リモートおよびハイブリッドワークの急速な成長は、クラウドとIoTエコシステムの拡大と相まって、攻撃面を劇的に拡大しました。一方で、新しい規制や厳しいサイバー保険の要件が、企業にコンプライアンスの考え方、データ保護、リスク管理を再編成させています。

2026年においては、従来のツールや受動的な防御だけでは保護されません。ビジネスは、AIを活用した自動化、ゼロトラストアーキテクチャ、攻撃を迅速に検出、対応、回復するためのレジリエンス重視の戦略を受け入れる必要があります。

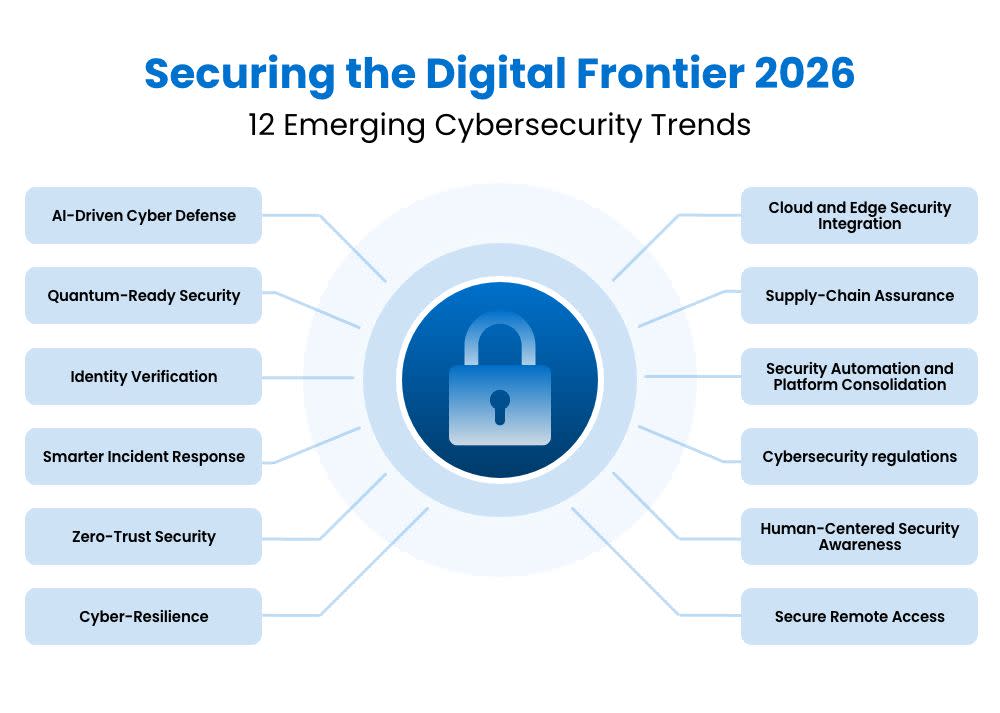

2026年を定義する主なサイバーセキュリティトレンドと、急速に進化するこのデジタル時代において、企業が一歩先行するための方法について探りましょう。

トレンド1: AI駆動型サイバー防御の進展

2026年には、人工知能がサイバーセキュリティのイノベーションの中心になります。AI駆動のツールは、多量のデータを処理し、悪質な活動のパターンを特定し、人間のアナリストよりも速く対応を自動化できます。これにより、組織は受動的な防御からリアルタイムの保護へと移行し、異常なログイン試行、無許可のデータ転送、システムの設定ミスなどの異常を検出できます。

検出を超えて、AIはますます予測的な脅威モデリングを支援し、歴史的データを利用して攻撃を未然に防ぐことが期待されています。サイバー犯罪者もAIを活用してオペレーションを拡大し自動化する一方で、機械学習ベースのセキュリティ分析やAI駆動のインシデントレスポンスに投資する企業は、デジタルレジリエンスを維持するうえで重要なアドバンテージを得ることができます。

トレンド2:量子対応セキュリティへの移行

量子コンピューティングは理論から実践へと急速に移行しており、組織に機密データの保護方法を再考するよう促しています。2026年には、多くの組織が量子耐性の暗号化を採用し、新しい暗号標準が登場するにつれて迅速に対応できるよう暗号アジリティ戦略を開発し始めるでしょう。

この移行には、脆弱な暗号化アルゴリズムを特定し、ポスト量子暗号プロトコルをテストし、グローバルシステム全体での相互運用性の課題に備えることが含まれます。早期に行動する企業は、長期的なデータの整合性を保護するだけでなく、未曾有の計算力の時代において、革新と信頼における評価を築くことができます。

トレンド3: ディープフェイク時代におけるデジタルIDの認証

ディープフェイクや合成メディアツールがよりアクセス可能でリアルになるにつれ、アイデンティティの確認はサイバーセキュリティチームにとって重要な焦点領域の一つとなっています。2026年には、企業はAIベースの検出システムを用いて、スピーチパターン、視覚的不整合、メタデータを分析し、通信が本物かどうかを確認することで、デジタルコンテンツの真正性に注力します。

このトレンドは、経営者のなりすましを超えて、日常的な業務にまで拡張され、バーチャル会議の確認から顧客とのやり取りの認証に至るまでの範囲を含みます。従業員のトレーニング、コンテンツ確認ポリシー、バイオメトリック認証を組み合わせる組織は、「見かけは信じるに値しない」世界において信頼の維持に最適な立場にあります。

トピック4: 賢いインシデント対応によるレジリエンスの構築

もはや防止だけでは十分ではありません。新たなフロンティアは運用上のレジリエンスです。2026年には、組織はリアルタイムで攻撃を検出、封じ込め、修正できる自動化されたインシデント対応フレームワークを採用します。これらのシステムはチーム全体で調整され、影響を受けたデバイスを自動的に隔離し、被害を制限するための回復ワークフローをトリガーします。

Splashtop AEM (Advanced Endpoint Management) は、この進化をサポートし、ITチームにエンドポイント問題をリアルタイムでリモート監視、管理、対応する能力を提供します。インシデントが発生した際には、管理者は迅速に危険なデバイスを隔離またはパッチを適用することができ、ダウンタイムと中断を最小限に抑えます。

自動化を超えて、企業は机上演習、レッドチームシミュレーション、およびインシデント後の分析を通じて準備を強化し、絶えず改善します。セキュリティ文化にレジリエンスを組み込む企業は、攻撃が成功した場合でも、ダウンタイム、経済的損失、評判への害を減らします。

トレンド5:ゼロトラストセキュリティの運用化

Zero-Trustはもはや単なる流行語ではありません。2026年には、現代のビジネスがセキュリティを運営する方法になります。考え方はシンプルです: ネットワーク内であっても、ユーザーやデバイスは自動的に信頼されることはありません。あらゆるアクセス要求は確認され、継続的に監視されなければなりません。

2026年にゼロトラストを採用する企業は、ユーザーのアクセスを制限し、ネットワークをセグメント化し、リアルタイムであらゆるアイデンティティを確認するなど、実用的なステップに焦点を当ててデータを保護します。

分散型チームを持つ企業にとって、ゼロトラストは特に重要です。Splashtop Secure Workspace (SSW) のようなツールは、ユーザーがより広いネットワークを露出することなく、安全にアプリケーションやデータにアクセスできる隔離された安全な環境を提供することでこれを可能にします。Splashtop Remote Access と組み合わせることで、すべての接続が認証され、暗号化され、記録されていることを保証し、ITチームは柔軟性とセキュリティを同時に維持できます。

ゼロトラストが業界全体のベースライン期待に変わるなか、今それを受け入れるビジネスは、未来に向けてより強固で適応力のあるセキュリティ態勢を形成します。

トレンド6:クラウドとエッジのセキュリティ統合の強化

複数のクラウドやエッジ環境に組織が拡大するにつれて、一貫した統合されたセキュリティが2026年の最優先事項となっています。ハイブリッドワークの台頭は、データがエンドポイント、SaaSアプリケーション、オンプレミスシステム間を絶えず移動することを意味し、その移動は攻撃者が悪用する可能性のあるギャップを作り出します。

今年、多くの企業が、環境全体での可視性を統一するクラウドネイティブのセキュリティフレームワークに投資します。Secure Access Service Edge (SASE)やCloud Security Posture Management (CSPM)のような技術が、セキュリティチームがポリシーを施行し、構成のミスをリアルタイムで検出するのを助けています。一方、エッジコンピューティングは、データをユーザーやデバイスの近くで処理し、効率の新しい可能性を提供すると同時に、情報を保護するための新たな課題ももたらします。

クラウドからエンドポイントまで一貫��したセキュリティを維持するには、強力なアクセス制御と継続的監視が必要です。そこにSplashtopは役立ちます:安全で暗号化された接続と集中管理を提供することで、ITチームがすべてのシステムにわたるリモートアクセスを監督するのを助けます。統一されたツールとより良い視界を持つことで、組織は複雑さを減らし、セキュリティのギャップを埋め、分散型の世界で自信を持って運営できます。

トピック7: サプライチェーン保証と透明性の向上

サプライチェーンセキュリティは、ベンダーリスク評価からエンドツーエンドの可視性と継続的なモニタリングへと進化します。2026年には、企業がソフトウェアの依存関係を追跡し、脆弱性を迅速に特定するために、Software Bills of Materials (SBOMs) やパートナーからのリアルタイムテレメトリーを利用するでしょう。

コンプライアンスと信頼を維持するために、企業はまた、ベンダーに暗号化標準からインシデント開示時限まで特定のサイバーセキュリティ指標を満たすことを要求します。この透明性と説明責任へのシフトは、パートナーシップを再定義し、業界全体のレジリエンスを強化します。

トレンド8:セキュリティ自動化とプラットフォーム統合の採用

サイバーセキュリティの管理は、これまでになく複雑なものになっています。現在、多くの組織はエンドポイント保護、アイデンティティ管理、モニタリング、コンプライアンスなどのために数十の個別ツールに依存しています�。この「ツールの乱立」は、脅威の迅速な検出を難しくし、盲点や矛盾する構成のリスクを増大させます。2026年には、企業はエンドツーエンドの可視性と迅速な意思決定を提供する統一されたシステムに、機能を統合するセキュリティプラットフォームの統合にシフトしています。

自動化はこの進化の中心となります。セキュリティオーケストレーション、オートメーション、レスポンス (SOAR) および 拡張検出とレスポンス (XDR) プラットフォームを活用することで、セキュリティチームはアラートを自動的に相関させ、インシデントを優先し、デバイスの隔離やアクセスの取り消しなどの事前定義されたレスポンスを手動で介入することなくトリガーすることができます。

Splashtop AEM は、セキュリティのエコシステムとシームレスに統合する中央集約型のエンドポイントの可視性とリモート修復ツールを提供することでこのトレンドに一致します。ITチームは、単一の安全なインターフェースからデバイスを監視し、ポリシーを施行し、ルーチンタスクを自動化できます。Splashtop Remote Access と組み合わせると、セキュリティと運用効率の両方をサポートする合理化された環境が整います。

より多くの接続された自動化システムを備えた組織は、ツールを1つのプラットフォームにまとめることで、時間を節約し、コストを削減し、進化する脅威に迅速に対応できます。

トレンド9: 拡大するサイバー規制との整合性

サイバーセキュリティはもはや単なるIT問題ではなく、ガバナンスおよびコンプライアンスの優先事項です。2026年には、世界中の組織がより厳しいサイバーセキュリティ規制に直面し、迅速な侵害報告、強力なデータ保護、および経営レベルでの明確な説明責任を要求します。政府は、NIST、ISO 27001、GDPR などのフレームワークに触発された新しい規則を実施し、企業にシステムが安全であるだけでなく、そのプロセスが十分に文書化され検証可能であることを証明するよう求めています。

これらの進化する標準は、サイバー保険の景観も変革しています。プロバイダーは、マルチファクタ認証、アクセス制御、およびインシデントレスポンス計画の証拠を提供するよう要求され、保険を発行または更新する際の条件となっています。透明なモニタリングと監査トレイルを通じてコンプライアンスを証明できる企業は、保険と顧客の信頼を維持することが、より簡単で経済的になります。

ここでSplashtop AEMとSplashtop Remote Accessは、コンプライアンスの取り組みを強化するのに役立ちます。詳細なアクセスログ、デバイスの確認、および集中管理によって、ITチームは誰が、いつ、どこから接続しているかを完全に把握できます。AEMの監視と監査の追跡機能は、コンプライアンスを示し、データ保護およびガバナンスの要件を満�たすのを容易にします。新しい規制の期待に合わせてセキュリティ慣行を調整することは、ビジネスがコンプライアンスを維持し、評判を守り、2026年に顧客およびパートナーの信頼を強化するのに役立ちます。

トレンド10:人間中心のセキュリティ意識の進化

ヒューマンエラーは依然としてほとんどの侵害の根本原因ですが、2026年にはデータ駆動型で個別化されたセキュリティ意識へのシフトが起こります。一般的なトレーニングの代わりに、組織は行動分析を使用してリスクのある従業員を特定し、その特定の習慣に合わせて介入を調整します。

ゲーミフィケーションされた学習モジュール、実際のフィッシングシミュレーション、継続的なフィードバックループがトレーニングをより魅力的で測定可能にします。批判よりもエンパワーメントに焦点を当てることで、企業はその労働力全体にわたってセキュリティの所有意識のある積極的な文化を育成します。

トレンド11: サイバー・レジリエンスをビジネス継続性に埋め込む

2026年には、サイバー・レジリエンスがすべての組織にとって最も重要な目標の一つになるでしょう。攻撃を防ぐことだけに焦点を当てるのではなく、企業は、インシデントが発生したときに迅速に準備、対応、回復することを学んでいます。重要なシステムが稼働し続けること、またはプレッシャー下でも迅速に復旧できることを確実にすることが目的です。

これを可能にするために、多くの組織がサイバーセキュリティとビジネス継続計画を一つの統一された戦略に統合��しています。これには、変更不可バックアップの維持、迅速な復旧プロセスの開発、および本当の危機に直面する前にギャップを特定するための定期的なインシデント対応演習の実施が含まれます。サイバー・レジリエンスは技術だけでなく心構えの問題でもあり、侵害が起こり得ることを受け入れ、操作が中断の影響を吸収し、適応できるように設計することを意味します。

Splashtopは、セキュアリモートアクセスを提供することで、ITチームが重要な瞬間に迅速に対応できるように支援し、このレジリエンスへのシフトをサポートしています。エンドポイントやネットワークセグメントが侵害された場合、管理者はどこからでも安全にシステムを隔離し、問題を調査し、アクセスを復旧することができます。

障害やセキュリティイベントの際に接続性と制御を維持する能力は、ビジネス運用を安定させるために重要です。日常のワークフローにレジリエンスを組み込むことで、2026年の組織はダウンタイムを最小限に抑え、損失を減らし、顧客の信頼を維持し続けることができます。

トレンド12: ハイブリッドワールドにおけるセキュアリモートアクセスの強化

リモートとハイブリッドワークは多くの組織で標準となっており、その変化は2026年のサイバーセキュリティで最も重要な分野の1つにセキュアなリモートアクセスを位置付けています。従業員は毎日異なるネットワーク、デバイス、場所から接続しており、その柔軟性は生産性に不可欠ですが、同時に潜在的な��攻撃面を拡大させます。サイバー犯罪者は、フィッシング、資格情報の盗難、AIを利用した偽装攻撃を通じてリモートセッションを狙っており、強力なアクセス保護がこれまで以上に重要です。

これらの課題に対応するため、企業は従来のVPNから、セキュリティと速度の両方を提供する最新のゼロトラストリモートアクセスソリューションに移行しています。これらのプラットフォームは、多要素認証、強力な暗号化、詳細な権限設定を使用して接続ごとに確認を行い、露出を制限します。中央管理ツールは、ITチームに誰がどこから何にアクセスしているかの可視性を提供し、異常を早期に発見し、一貫してポリシーを施行する手助けをします。

Splashtop Remote Accessは、これらの優先事項を念頭に置いて構築されています。エンドツーエンドの暗号化、デバイス認証、集中制御を提供し、どこからでも安全に作業できるようにします。ハイブリッドな従業員、IT管理者、リモート技術者をサポートするか否かにかかわらず、Splashtopは増加する分散化された世界で組織が安心して接続し、安全であることを自信をもつようにします。

Splashtopのセキュアなリモートアクセスで2026年のサイバーセキュリティを強化

サイバーセキュリティは急速に進化しており、2026年にはチームを安全に接続することがこれまで以上に重要になります。Splashtopは、柔軟で現代的な労働力サポートを行いながら、機密データを保護するシ�ンプルで信頼性のある方法を組織に提供します。

進化したソリューションであるSplashtop Remote Access、Splashtop AEM、Splashtop Secure Workspace (SSW)では、ITチームはデバイスを管理し、ゼロトラストアクセスを施行し、1つの安全なプラットフォームで完全な可視性を維持できます。多要素認証、デバイス確認、および集中制御により、セッションを監視し、ポリシーを適用し、すべての接続が安全であることを簡単に確認できます。

Splashtopをセキュリティ戦略に追加することで、ビジネスは保護され、生産性を維持し、将来に備えることができます。

今日、無料トライアルを開始する と、Splashtop が2026年にあなたの組織のサイバーセキュリティを強化し、どこからでも安全に作業できるよう支援する方法を確認できます。