サイバーセキュリティは急速に進化しており、2025年に向けて、企業は増大する脅威と課題に満ちたデジタル環境に直面しています。ランサムウェア攻撃が「二重恐喝」戦術を使用するようになり、AI駆動のサイバー攻撃が伝統的な防御を適応して回避するようになった今、リスクはかつてないほど高まっています。

サードパーティベンダーへの依存が増える中、サプライチェーンはハッカーの主要なターゲットとなっています。また、リモートワークへのシフトにより、フィッシング、セキュリティが確保されていないネットワーク、脆弱なエンドポイントなどのリスクに企業がさらされています。一方、IoTデバイスの普及により攻撃対象が拡大し、多くのデバイスが十分なセキュリティ機能を欠いています。

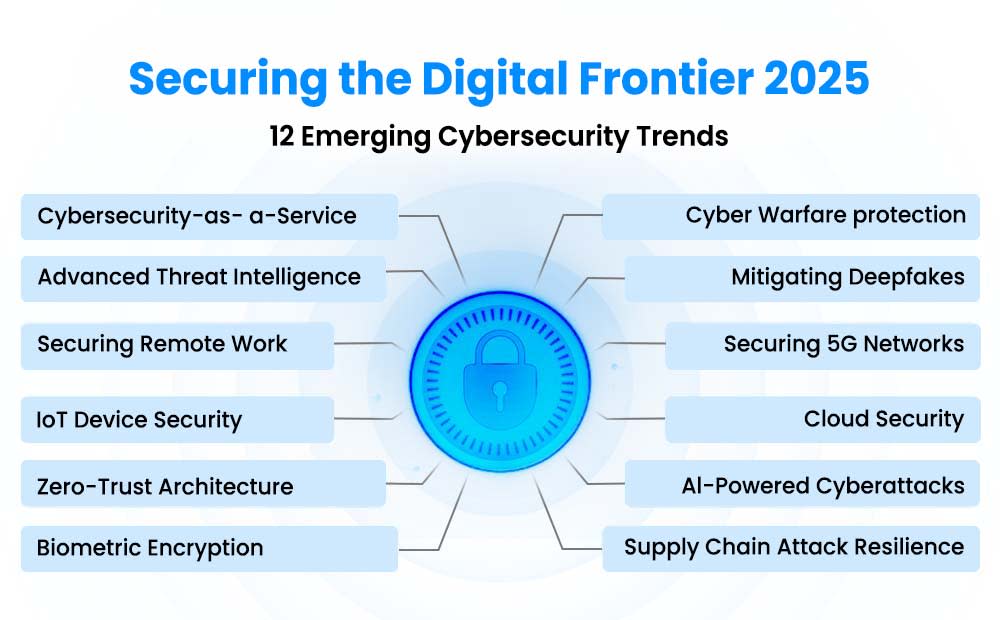

2025年に保護を維持するには、基本的な防御だけでは不十分です。企業は積極的な戦略を採用し、高度なツールを活用し、組織全体でサイバーセキュリティの意識を高める必要があります。2025年のトップサイバーセキュリティトレンドと期待されることを探りましょう。

トレンド1: AIを活用した高度な脅威インテリジェンス

2025年には、人工知能がサイバーセキュリティを変革し、検出と緩和の両方の取り組みを強化する上で重要な役割を果たします。AI駆動のシステムは、予測分析を使用して潜在的な脅威を実現する前に特定するために、リアルタイムで膨大なデータを処理できます。この能力は、サイバー攻撃がますます洗練され、検出が難しくなっている状況で重要です。

AIは、企業がネットワークを継続的に監視し、疑わしいログイン試行や予期しないファイル転送のような異常なパターンを検出するのを可能にします。さらに、AIはインシデントへの対応を自動化し、マルウェアやフィッシング攻撃のような脅威を人間の介入なしに無力化します。2025年までに、AIを効果的にサイバーセキュリティ戦略に統合した組織は、新たなリスクに先んじる上で大きな優位性を持つことになります。

トレンド2: 強力なセキュリティのためのゼロトラストアーキテクチャの採用

サイバー脅威がますます複雑化する中、ゼロトラストセキュリティモデルは2025年のサイバーセキュリティ戦略において中心的な役割を果たすでしょう。ネットワーク内で暗黙の信頼を付与する従来のアプローチとは異なり、Zero-Trustは内部または外部のいかなるエンティティも既定で信頼すべきではないと仮定します。代わりに、継続的な確認と強力なアクセス制御を強調します。

2025年には、Zero-Trustアーキテクチャを採用する企業が、ユーザーがその役割に必要なデータとシステムにのみアクセスできるようにする最小権限アクセスポリシーを実施します。また、マイクロセグメンテーションを活用して、潜在的な侵害を封じ込め、侵害されたエリアを隔離し、ネットワーク全体への横移動を防ぎます。このアプローチは、リモートワークやハイブリッド環境が攻撃面を拡大し続ける中で、機密システムとデータを保護するための重要な戦略です。

トレンド3: 未来の接続性のための5Gネットワークのセキュリティ

2025年には、5Gネットワークの継続的な展開が接続性を革命化しますが、新たなサイバーセキュリティの課題ももたらします。高速化と低遅延により、5Gはより多くのデバイスやシステムを接続可能にし、サイバー犯罪者の攻撃対象を拡大します。これらのネットワークは、データの傍受、不正アクセス、インフラ自体の脆弱性などのリスクに直面します。

5Gネットワークを保護するために、企業はデータ伝送を保護するための強力な暗号化を優先し、ユーザーとデバイスを確認するための強力な認証プロトコルを実装する必要があります。ネットワーク監視ツールは、潜在的な脅威をリアルタイムで特定し、軽減するために不可欠です。これらの脆弱性に積極的に対処することで、組織は2025年を通じて5G対応の運用を安全かつ信頼性のあるものにすることができます。

トレンド4: サプライチェーン攻撃に対するレジリエンスの構築

サプライチェーンのサイバー攻撃は2025年も主要な懸念事項であり、脅威アクターはサプライヤーやサードパーティベンダーを標的にして大規模な組織に侵入します。これらの攻撃は相互接続されたシステムの脆弱性を悪用し、ハッカーが機密データを侵害したり、複数のエンティティにわたって業務を妨害したりすることを可能にします。

この増大するリスクに対抗するために、企業はサプライチェーンのセキュリティを強化することに焦点を当てるべきです。これには、サードパーティベンダーの徹底的な審査、定期的なリスク評価の実施、サプライチェーン活動の監視強化が含まれます。コンティンジェンシープランの開発とサプライヤーの多様化も、潜在的な影響を軽減するのに役立ちます。サプライチェーン攻撃に対するレジリエンスを構築することで、2025年に組織がエコシステムをよりよく保護できるようになります。

トレンド5: 包括的な保護のためのCybersecurity-as-a-Service (CaaS)の採用

2025年には、より多くの企業が、社内でのセキュリティ管理の複雑さが増す中で、Cybersecurity-as-a-Service (CaaS) に頼るようになるでしょう。このトレンドは、進化する脅威に対抗するために、広範な内部リソースを必要とせずにスケーラブルでオンデマンドのソリューションが必要である��ことを強調しています。

CaaSプロバイダーは、AIと高度な分析によって強化された脅威検出、脆弱性評価、コンプライアンス監視など、幅広いサービスを提供します。これらのソリューションは、各組織のユニークなニーズに合わせて調整され、リアルタイムの脅威管理と専門的なガイダンスを提供します。専任のITセキュリティチームを持たない中小企業にとって、CaaSはコストの一部でエンタープライズグレードの保護を提供します。

Splashtopのようなソリューションは、既存のセキュリティフレームワークとシームレスに統合されるセキュアリモートアクセスを提供することで、CaaSの提供を補完します。エンドツーエンド暗号化、マルチファクター認証、集中管理ツールなどの機能を備えたSplashtopは、リモートチームに安全で信頼性のある接続を保証し、CaaSを活用する企業にとって不可欠なツールです。

CaaSをSplashtopのようなツールと組み合わせることで、企業は攻撃に対する包括的な保護を維持しながら、アジャイルで安全かつコア業務に集中することができます。

トレンド6: IoTデバイスセキュリティの強化

2025年には、IoTデバイスの爆発的な普及がビジネスや家庭に前例のない利便性をもたらす一方で、重大なセキュリティの課題ももたらします。多くのIoTデバイスは堅牢なセキュリティを内蔵しておらず、サイバー犯罪者による悪用の危険性があります。これらのエンドポイントは攻撃の入�り口となり、ネットワーク全体を危険にさらす可能性があります。

これらのリスクに対処するために、組織はユニークなデバイス資格情報や多要素認証などの強力な認証手段を通じてIoTエンドポイントを保護することに焦点を当てる必要があります。定期的な更新とパッチは、脆弱性に対処し、不正アクセスを防ぐために不可欠です。IoTデバイスのセキュリティを優先することで、企業はリスクを軽減し、IoT導入の利点が潜在的な脅威によって損なわれないようにすることができます。

トレンド7: バイオメトリック暗号化による認証の強化

サイバー脅威が2025年にますます高度化する中、多くのビジネスにとって従来のパスワードベースの認証はもはや十分ではありません。生体認証暗号化は、指紋、顔認識、虹彩スキャンなどのユニークな身体的特徴を使用して、強化されたセキュリティを提供する強力な代替手段として浮上しています。この技術は、ユーザー認証を強化するだけでなく、アイデンティティ盗難や不正アクセスのリスクを軽減します。

生体認証暗号化は、生体データを簡単に複製または盗まれない暗号化キーに変換することで機能します。企業はこれらのシステムをアクセス制御に統合し、許可されたユーザーのみが機密データやシステムにアクセスできるようにします。生体認証暗号化を採用することで、組織はセキュリティ体制を強化し、2025年のサイバーセキュリティの高まる要求に適応できます。

トレンド8: ディープフェイクの検出と緩和による信頼の維持

ディープフェイクは2025年にさらに大きな脅威をもたらすと予想されており、人工知能の進歩により検出が難しく、より説得力のあるものになります。これらの偽造された画像、ビデオ、またはオーディオ録音は、誤報、詐欺、または評判の損害に使用される可能性があり、デジタルコンテンツへの信頼を損ないます。

企業はAIを使用してコンテンツの不整合や不自然なパターンを分析するディープフェイク検出技術を活用することで、この脅威に対抗できます。従業員が潜在的なディープフェイクを特定するための定期的なトレーニングと、コンテンツの真正性を確認するためのプロトコルも重要です。ディープフェイクのリスクに積極的に対処することで、組織はデジタル資産を保護し、2025年に信頼性を維持できます。

トレンド9: 国家支援のサイバー戦争からの保護

国家が重要なインフラ、民間組織、政府システムを標的にし続けるため、2025年には国家支援のサイバー攻撃が依然として大きな懸念事項となるでしょう。これらの攻撃はしばしば高度に洗練されており、機密データを盗む、業務を妨害する、または地政学的な目的を達成するために設計された高度なツールと方法を含んでいます。

そのような脅威に対抗するために、企業は戦略的な脅威インテリジェンスを含む強力なサイバーセキュリティ対策を優先し、新たなリスクを監視する必要があります。サイバー戦争に対する意識向上トレーニングと、業界および政府のパートナーとの協力が、レジリエンスを構築するために重要です。2025年には、国家が支援するサイバー脅威に対する積極的なアプローチが、機密システムを保護し、運用の継続性を確保するために不可欠です。

トレンド10: クラウドセキュリティの優先順位付け

2025年に企業がクラウドサービスにますます依存する中、クラウド環境のセキュリティはこれまで以上に重要になります。クラウドベースのシステムは、データ漏洩、設定ミス、無許可のアクセスなど、さまざまなリスクにさらされています。クラウドプロバイダーとユーザーの共有責任モデルは、強固なセキュリティを確保することをさらに複雑にします。

これらのリスクを軽減するために、組織はマルチクラウド戦略を採用し、ワークロードを複数のプロバイダーに分散させ、単一のシステムへの依存を減らすべきです。データの転送中および保存中の強力な暗号化を実装することは、不正アクセスを防ぐために不可欠です。さらに、業界規制の遵守と定期的なセキュリティ監査は、クラウド環境の整合性を維持するのに役立ちます。クラウドセキュリティを優先することで、企業はクラウドの利点を活用しながら、2025年の脆弱性を最小限に抑えることができます。

トレンド11: AIを活用したサイバー攻撃への準備

2025年には、AIを活用したサイバー攻撃がますます洗練され、従来のセキュリティ対策に大きな課題をもたらすと予想されています。これらの攻撃は、機械学習を利用して適応、自動化、防御を上回り、検出と緩和が困難になります。�例としては、AI生成のフィッシングメールや標準的な保護を回避できる適応型マルウェアがあります。

これらの脅威に対抗するために、企業はリアルタイムで悪意のある活動を認識し中和するAI駆動の防御を統合する必要があります。脅威ハンティングチームは、システム全体で潜在的な脆弱性や異常を積極的に探すべきです。高度な分析ツールは、パターンや行動に関するより深い洞察を提供し、組織が攻撃を予測し防ぐことを可能にします。AIを活用したサイバー攻撃に備えることは、2025年に進化する脅威に対するレジリエンスを維持するための重要な優先事項となります。

トレンド12: リモートワークのセキュリティ: 新たな脆弱性への対処

2025年には、リモートワークが現代ビジネスの基本的な部分であり続けますが、独自のサイバーセキュリティの課題ももたらします。従業員がさまざまなデバイスや場所から企業ネットワークにアクセスすることで、エンドポイントの脆弱性やフィッシング攻撃が依然として重大なリスクとなっています。サイバー犯罪者は、セキュリティの弱い個人デバイスを利用したり、保護されていない接続を通じてリモートワーカーを狙うことがよくあります。

これらの脆弱性に対処するために、企業は堅牢なセキュリティ対策を採用する必要があります。暗号化により、リモートワーカーと会社のシステム間で送信されるデータが安全に保たれ、マルチファクター認証(MFA)は複数の確認手段を要求することで追加の保護層を提供します。フィッシングの試みを認識するための従業員向けの定期的なトレーニングも、人為的なミスを減らすために不可欠です。

Splashtopのセキュアリモートアクセスソリューションは、企業がこれらの課題を克服するのを支援するために設計されています。暗号化された接続、MFA、信頼性の高いパフォーマンスを提供することで、Splashtopは組織が生産性を維持しながらセキュリティを妥協しないようにします。無料トライアルにサインアップして、セキュアで信頼性のあるリモートアクセスによる安心感を体験してください。

Splashtopのセキュアリモートアクセスで2025年のサイバーセキュリティを強化

企業が2025年のサイバーセキュリティの課題に備える中で、セキュアリモートアクセスは堅実なセキュリティ計画に欠かせないものとなっています。Splashtopは、機密データを安全に保ち、安全なリモートワーク環境をサポートする強力でスケーラブルなソリューションを提供します。

エンドツーエンドの暗号化、多要素認証、デバイスの確認などの高度なセキュリティ機能を備えたSplashtopは、すべてのリモートセッションを不正アクセスから保護します。これらのツールは、システムを安全に保ちながら、従業員がどこからでもスムーズに働けるようにします。さらに、セットアップ��と使用が簡単で、あらゆる規模の企業に最適です。

Splashtopの集中管理ツールは、ITチームにリモートアクセスの完全な制御を提供し、活動を監視し、脅威に迅速に対応し、エンドポイントセキュリティを強化します。それは2025年の増大するサイバーセキュリティリスクに先んじるために必要なすべてです。

Splashtopをセキュリティツールキットに追加することで、チームを保護し、効率を向上させ、より強力なITセットアップを作成できます。Splashtopのセキュアリモートアクセスソリューションは、2025年の課題に自信を持って取り組むために構築されています。

Splashtopを無料で試す

サイバー攻撃に不意を突かれるのを待たないでください。今すぐコントロールを取り、Splashtopがどのようにあなたのビジネスを安全に保ち、リモートワークをこれまで以上に簡単にするかを確認してください。