今年もまた、18年連続で10月はサイバーセキュリティ意識向上月間です。今年のサイバーセキュリティ&インフラセキュリティ庁(CISA)の最優先事項は、リモートワークのアーキテクチャとリモートワーカーのセキュリティです。2020年には、組織は完全なリモートワークに急速に移行し、多くは完全または部分的なリモートワークフォースを恒久的に続ける計画を立てています。このリモートワークへの急速な移行は、サイバー攻撃の脅威が拡大した状況に組織を脆弱にしました。

サイバー攻撃はどれほど拡大し、多様化しているのでしょうか?

2021年のサイバーセキュリティのリソースによるいくつかの洞察を考えてみてください。Nortonは最近、2021年に知っておくべき115のサイバーセキュリティ統計とトレンドの記事を公開しました—115もあります!同時に、Verizonの2021 Data Breach Investigations Reportは、2021年に組織を侵害した際に犯罪者が取った20の最も一般的で悪質な行動を含む、さまざまなサイバー攻撃のインシデントタイプに関する119ページのデータとコメントを提供しています。Verizonは、2021年9月の報告書の発行日までに5,258件のデータ侵害を確認し�、分析しました。企業のリーダーは、これらの増加する脅威から組織を守るために防御的なステップを踏む必要があります。

セキュリティの負担は皆で共有するものです

組織のサイバー攻撃に対する脆弱性は、人とITインフラの両方に関連していることを指摘することが重要です。そのため、リモートワーク環境に対するセキュリティアプローチは、最も一般的な人に関連するリスク要因とITインフラのリスク要因の両方を考慮する必要があります。

人に関連するリスク要因

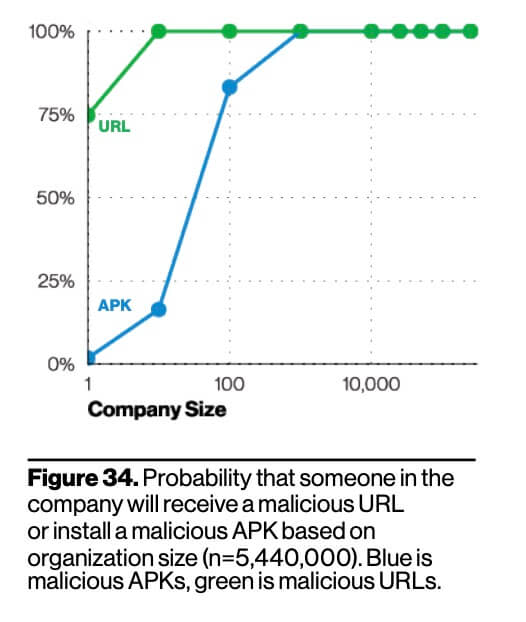

ご存知のように、組織のセキュリティ防御の最も弱いリンクは通常エンドユーザーです。ほとんどの侵害は、��従業員が有害なリンクをクリックしたり、破損したファイルを保存したり、弱いパスワードを使用したり、有害なものを他人に転送したりするような単純なエラーによって引き起こされます。実際、Verizonの調査によれば、組織に100人以上の従業員がいる場合、あなたの人々がターゲットにされる可能性は100%です。

これを踏まえて、リーダーが従業員をより警戒させるために取るべき2つの主要なステップがあります:

ステップ1:エグゼクティブがエンドユーザーの意識向上トレーニングを促進する

Cレベルのエグゼクティブが人々にトレーニングを受けるように促すと、それは実行されます。経営陣に、セキュリティの重要性を強調し、それが全員の責任であることを強調するメッセージを送ってもらいましょう。CISAは、リモートワーク特有のセキュリティトレーニングを強化するのに役立つ素晴らしいリソースをいくつか公開しました:

ステップ2: 生きたセキュリティポリシーを確立する

多くの企業にはセキュリティポリシーがあります。しかし、それらを本当に効果的にし、人々がそれに従うようにするためには、継続的に監視し、テストし、施行する必要があります。

データ漏洩事件の原因となるのは、従業員が「反逆」すること��が少ないことに注意することが重要です。それでも、誰が侵害されたかを知ることはできません。そのため、トップパフォーマンスの企業やセキュリティリーダーは、ユーザーが資格情報を継続的に確認することでのみアプリ、データ、その他のリソースにアクセスできるようにする、より強力なセキュリティアーキテクチャを採用しています。たとえそうであっても、ユーザーは個別に許可されたエリアにしかアクセスできません。

IT関連のリスク要因

言うまでもなく、サイバーセキュリティに関しては、IT環境を保護するための無限のソリューションとアドバイスがあります。幸いなことに、CISAは、非連邦組織向けのテレワーク参考資料という貴重なリソースを集めました。これらのリソースは、主要なITセキュリティソリューションベンダーや業界の専門家と協力して開発されました。これらは、リモートワークに特化したIT推奨事項の広範な範囲をカバーしています – 正確には26項目。

VPNはサイバー攻撃に対して脆弱になる可能性があります

リモートで働く人々は通常、VPNとリモートデスクトッププロトコル(RDP)を使用して、仕事を遂行するために必要なアプリやデータにアクセスします。これにより、サイバー犯罪者は弱いパスワードセキュリティとVPNの脆弱性を悪用して企業ネットワークにアクセスし、情報やデータを盗み、最悪の場合はランサムウェアを注入するようになりました。

Reutersによると、2021年4月のColonial Pipelineのハッキングは、VPNの侵入が原因で、米国南東部への石油供給が停止しました。侵入は、パイプラインのリーダーがVPNを多要素認証で保護していれば避けられた可能性があります。組織は500万ドルのビットコインの支払いで済んだものの、長期的な監視とブランドの損害に直面する可能性があります。

現代のサイバー攻撃に対抗する際にVPNアクセスに依存することは、負ける提案です。VPN技術は数十年前のものであり、現代のアクセスソリューション、特にクラウドベースのアクセスのように安全にすることはできません。ましてや、VPNの成功はIT部門が正しく設定することに依存しています。VPNは標準的な設定方法やアクセスの配布方法がないため、しばしば悪用されます。

リモートアクセスはリモートワークのセキュリティの課題に役立ちます

リモートアクセスソリューションは、VPNに内在するリスクを軽減します。なぜなら、従業員のストリーミングをデスクトップのみに制限できるからです。これは、企業ネットワーク内のデータが保護されていることを意味します。リモートで働く従業員は、承認が付与されていればファイルを編集できますが、そうでなければデータを表示するだけです。 ビューアー専用アクセスを持つ人は、データを変更、操作、またはダウンロードすることはできません。これは、資格のあるユーザーがデータを自由にダウンロードできるVPNベースのアクセスとは対照的です。

高度なリモートアクセスソリュー�ションは、デバイス認証、2段階認証 (2段階認証)、シングルサインオン (SSO)など、さらに多くのセキュリティ機能を導入し、あなたとあなたの組織を安全に保ちます。

「リモートアクセスソリューションを採用する際には学習曲線がありますが、適切なパートナーを選ぶことでそれを最小限に抑えることができます。Splashtopはもともと消費者市場向けに設計されていたため、学習にかかる時間は最小限です。そして、平均的なユーザーにとっては数分以内という意味です。」- Jerry Hsieh, Splashtopのセキュリティおよびコンプライアンスのシニアディレクター

結論:村全体が必要

リモートで働く人々が増え、脅威の範囲が広がり、サイバー攻撃が頻繁に発生する中で、組織は2021年の新たなサイバーセキュリティ脅威に対処するために包括的なアプローチを取る必要があります。これは、あなたの人々とITアーキテクチャの両方の防御姿勢を強化することを意味します。

良いニュースは、サイバー攻撃に対する保護を大幅に向上させるために、ほんの数か所で非常に実用的な変更を加えることができることです。さらに、米国政府とセキュリティ業界のリーダーたちは、あなたのような組織が安全でセキュアなリモートワーク環境を運営できるようにするために、努力を倍増させていることが明らかになっています。

Splashtopでは、安全なリモートワークの重要な要素を提供できることを誇りに思っています。Splashtopのリモートアクセスセキュリティ機能の詳細はこちら��。

追加リソース

Splashtopのリモートアクセスとリモートサポートソリューションについて詳細はこちら、製品ページをご覧ください。