これは、セキュアアクセスブログシリーズの第3回目の記事です。まだ読んでいない方は、Yanlinによるセキュアワークスペースの基盤とビジョンを説明した導入記事をお読みください: Transforming Secure Access with Splashtop Secure Workspace、そして実際のアプリケーションに関する彼の記事: Transforming Secure Access: Real-World Applications of Splashtop Secure Workspace

Splashtop Secure Workspaceでさらに深く掘り下げる

以前の記事でSplashtop Secure Workspaceの全体的なアーキテクチャを説明し、私たちの製品がどのようにして現実の課題を解決するかを示しました。このシリーズの第3回目の記事では、前回の記事で述べたユースケースに対応するための選択する機能に焦点を当てます。Transforming Secure Access: Real-World Applications of Splashtop Secure Workspace。

Splashtop Security Workspace 製品アーキテクチャのリフレッシャー

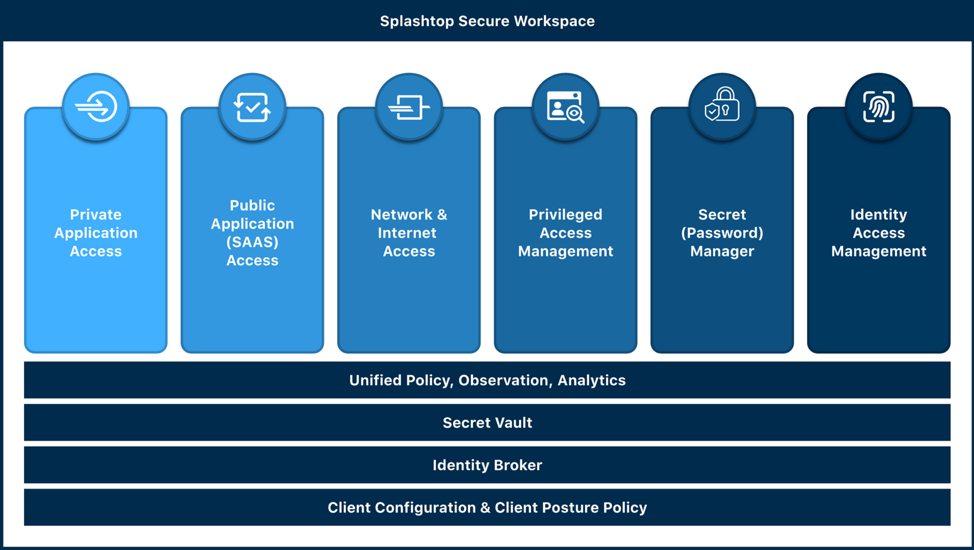

私の最初の記事で示したように、製品アーキテクチャの中心に戻りましょう。Splashtop Secure Workspaceでのセキュアアクセスの変革。

私たちのアーキテクチャは、市場の他で見られる従来の「ポイントソリューション」アプローチから解放されています。代わりに、アイデンティティおよび資格情報管理、特権アクセス管理、ネットワークおよびアプリケーションアクセス制御などの要素を統合した豊かなタペストリーを織り上げています。

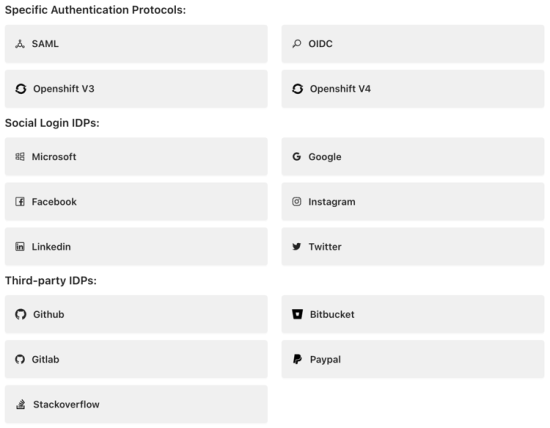

私たちのシステムの基盤は、Microsoft Entra ID (Azure AD)、Google Workspace、Okta などの馴染みのあるアイデンティティプロバイダーとの統合によって支えられた、アイデンティティファーストのセキュリティアプローチです。私たちの組み込みのアイデンティティブローカー機能は、SAMLやOIDCを通じて他のプロバイダーにも対応します。Splashtop Secure Workspace は、外部のアイデンティティプロバイダーを使用しない組織をサポートし、組み込みのユーザーとグループマネージャーをオプションとして提供します。

ゼロ-ナレッジのシークレット保管庫を導入しました。これは、我々のパスワードマネージャーと特権アクセス管理フロントエンドの基盤を形成します。この保管庫は、個人および組織の資格情報管理を助けるよう設計されており、パスワード、APIキー、さらにはワンタイムトークンなどのシークレットの共有を容易にします。当社�のゼロ-ナレッジ設計の素晴らしい点は、あなた自身とあなた一人だけ(Splashtopやシステム管理者ではない)が保管庫内のシークレットにアクセスでき、最大のプライバシーが保証されることです。必要に応じて、オンデマンドでデバイス(デスクトップ、モバイルアプリ、ブラウザ)上で直接、復号化が行われ、共有されたシークレットは利用時にのみ復号化されます。これにより、資格情報の整合性が保護され、露出のリスクが最小化されます。

私たちのプラットフォームは、公共のインターネットベースのアプリケーション(SaaS)、オンプレミスおよびクラウドに配置されたプライベートアプリケーション、一般的なネットワーク/インターネットアクセスの3つの異なる領域でアクセス制御を管理する準備が整っています。私たちは、時間とともにサポートの深さと幅を拡大することを目指しています。

明確な視点と簡単なトラブルシューティングを提供するために、最先端の観察システムを構築しました。次のセッションでこれについて詳しく説明します。もちろん、単一のブログ投稿で共有できる以上のものがたくさんあります。ここで紹介した機能に興味を持たれた方は、Splashtop Secure Workspaceの早期アクセスにサインアップすることを心からお勧めします。

ポリシー — セキュアワークスペースのエンジン

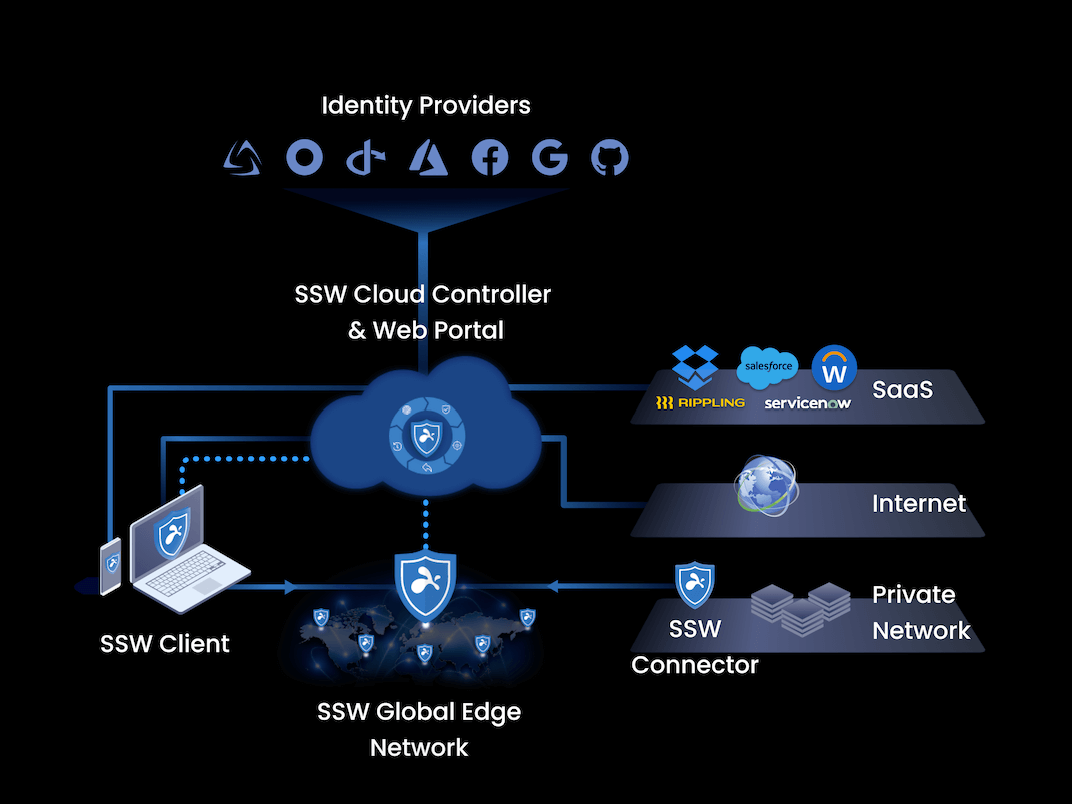

私たちの旅は、システムのコアピラーであるポリシーから始まります。これらは、私たちのセキュアワークスペースを動かす青写真を作成します。下の図は、クライアントから企業のアプリケーションやリソ�ースへのアクセスを制限するセキュアワークスペースシステム(クラウドコントローラー、Webポータル、グローバルエッジネットワークで構成される)の仕組みを示しています。

ポリシーの役割は重要です。アクセス権の設定に加えて、アクセスが許可されるかどうか、どのような条件で許可されるかの判断に追加の次元を加えます。リモートアクセス製品を設定した経験豊富なIT管理者は、これらの製品の力が包括的なポリシーから得られることを理解しています。しかし、これらのポリシーの詳細さと表現力を、設定の簡単さとシンプルさとバランスを取ることには技術が必要です。私たちは、あなたのために適切なバランスを取るようにプラットフォームを設計しました。

ポリシーをスムーズで管理しやすくする鍵の一つは、無数のドメイン固有のポリシーに絡まるのではなく、システム全体のポリシーを採用することにあります。さて、私は私たちのシステムの下での2つのシステム全体のポリシー、統一ポリシーとデバイスポリシーについて掘り下げたいと思います。

組織レベルでの統一ポリシー

多くの組織は、業界のベストプラクティスや規制コンプライアンスに導かれた一貫したセキュリティ基準を目指しています。今日、IT管理者は、異なるスキーマとセキュリティオブジェクトモデル全体で一貫したポリシーを実施しようとする中で、ジャグリングをしていることがよくあります。

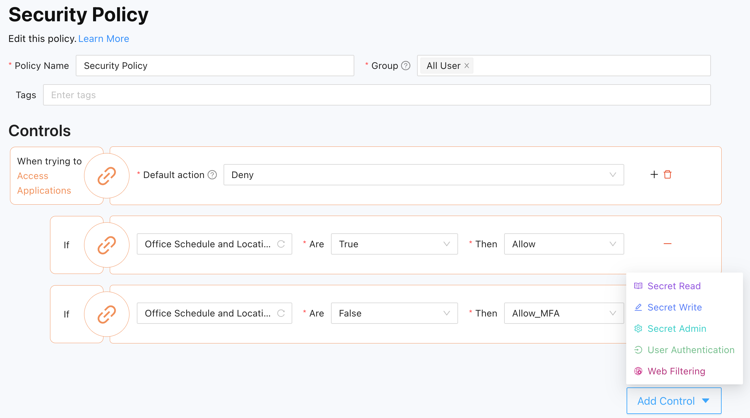

Splashtop Secure Workspaceを使用すると、IT管理者は組織レベルで単一の統一ポリシーシステムを確立することが簡単になります。ご覧のとおり、これらのポリシーは、認証と承認からアプリケーションアクセス条件、秘密アクセス条件、さらにはWebフィルタ�リングまで、さまざまな要素をカバーしています。これらのポリシーを一箇所に統合して実施することで、組織全体で標準化されたアクセス管理の実践を維持できます。

デバイス登録とセキュリティポスチャーポリシー

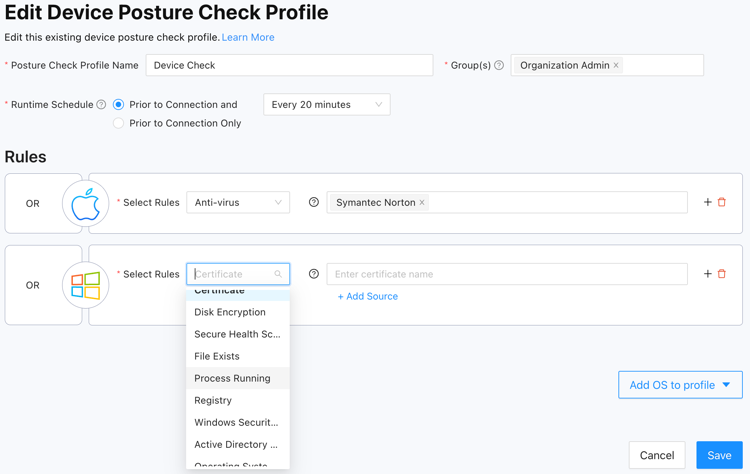

同様に、すべての企業デバイスに一貫したセキュリティ基準を維持することを信じています。Splashtop Secure Workspaceは、各デバイスがアクセスを許可される前に適切なセキュリティレベルを満たしていることを確認する簡単な方法を提供します。ディスク暗号化設定、ファイアウォール構成、アンチウイルスソフトウェアの有無、オペレーティングシステムのバージョン、その他のシステム属性などの側面を検査する豊富なコントロールセットを使用して、IT管理者はデバイスの危険を最小限に抑えるための適切な保護策を実施できます。

Splashtop Secure Workspace は、システムへのデバイスの登録を管理し、必要に応じてITが関与する承認を通じてデバイスのアイデンティティを確認します。すべてのアクセス試行は、これらのデバイスのアイデンティティを検証するために徹底した証明書ベースのチェックを受けます。

アプリケーションとシークレットレベルのアクセスポリシー

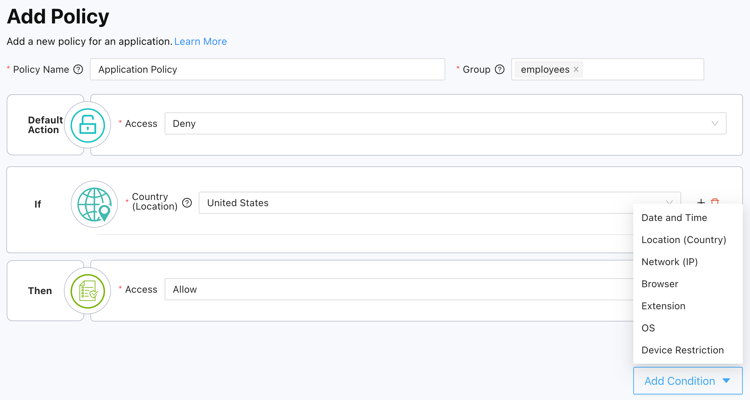

統一ポリシーとデバイスポリシーを通じて基礎的なポリシーが確立された状態で、IT管理者はアプリケーションおよび秘密レベルで条件付き��アクセスポリシーを定義することでさらに一歩進むことができます。

これらの詳細なポ��リシーは、時間、場所、デバイス、ネットワーク、ブラウザ、オペレーティングシステムなどのさまざまな要素を考慮し、IT管理者にアプリケーションやシークレットへのアクセスを誰ができるかについての比類ない精度と制御を提供します。IT管理者が条件付きアクセスルールを細かく調整するほど、組織のアクセス管理プロセスに柔軟性と強化されたセキュリティを組み込む能力が高まります。

アプリケーション設定の舞台を整える

以前、アプリケーションへのアクセスに関するポリシーについて議論しましたが、これは私たちが保護しようとするリソースを表しています。では、これらのアプリケーションの設定に焦点を当てましょう。

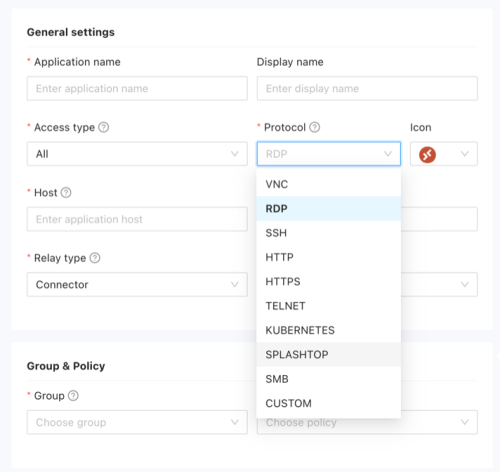

私たちのプラットフォームは、さまざまなアプリケーションタイプへのアクセスを制限できます。アプリケーションのカテゴリには、プライベートまたはパブリックなSaaSアプリケーション、Windows、Mac、LinuxデバイスへのRDPまたはVNCアクセス、ファイル共有(Microsoft SMB)、またはオフィスや小売店に設置された監視カメラからのビデオストリームさえ含まれます。Secure Workspaceを使用すると、RDP、VNC、telnet、SSH、Kubernetes controlなどの選択するプロトコルに対して、クライアントアクセスとクライアントレスのブラウザベースのアクセスの両方を、任意の人気のあるHTML5互換ブラウザから提供できます。

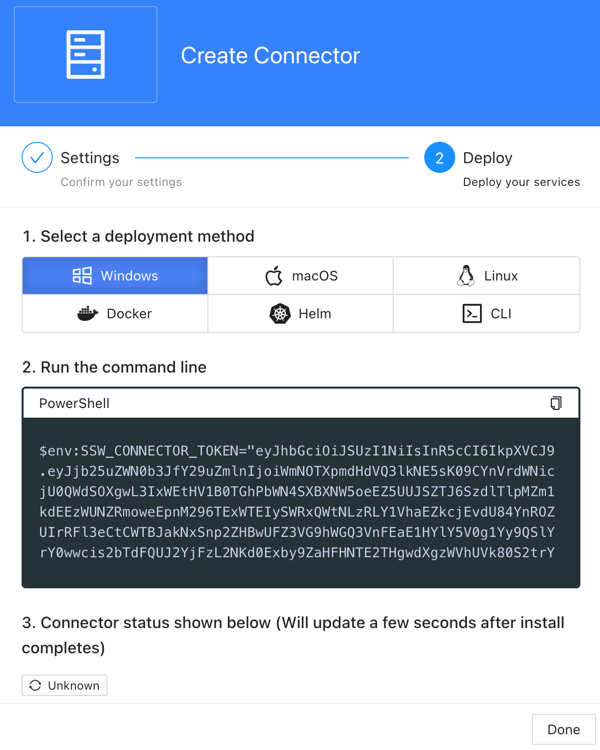

Secure Workspaceでは、パブリックアプリケーションはSAMLやOIDCなどのシングルサインオン(SSO)��メカニズムを通じてアクセスを提供するSaaSソリューションを指します。一方で、プライベートアプリケーションはインターネットやプライベートネットワーク上で実行されることがあり、通常は標準的なSSO統合をサポートしていません。プライベートネットワーク上でホストされているアプリケーションの場合、Splashtop Secure Workspace Connectorsはシームレスなアクセスを可能にします。これらのコネクタは、リモートオフィス、企業キャンパス、プライベートデータセンター、またはGoogle、AWS、Microsoft Azureなどのパブリッククラウド内の仮想プライベートクラウド内にあるアプリケーションをホストするプライベートネットワーク内にインストールされます。こちらが、コネクタの多様な設定オプションのスナップショットです:

前のセクションで説明した条件付きアクセスポリシーは、これらの設定されたアプリケーションへのアクセスを管理します。さらに、内蔵のシークレットボールトは、アプリケーションアクセスのための共有シークレットの割り当てを容易にします。この機能により、従業員と外部の関係者の両方が、ログイン詳細やパスワードを覚えることなくアプリケーションにアクセスできます。

アプリケーションが設定されると、セキュアワークスペースのWebポータル、ブラウザ拡張機能、デスクトップおよびモバイルアプリケーションに表示され、ユーザーのグループメンバーシップに基づいて割り当てられたアプリケーションへの「ワンクリック」セキュアアクセスが可能になります。

安全で便利なアクセス共有の公開

以前に触れたユースケース�に移りましょう:シームレスで安全なサードパーティアクセス。統合されたシークレット保管庫、特権アクセス管理機能、公開および非公開のアクセスメソッドのおかげで、Splashtop Secure Workspaceは従業員とサードパーティの両方にシームレスなアプリケーション共有を可能にします。

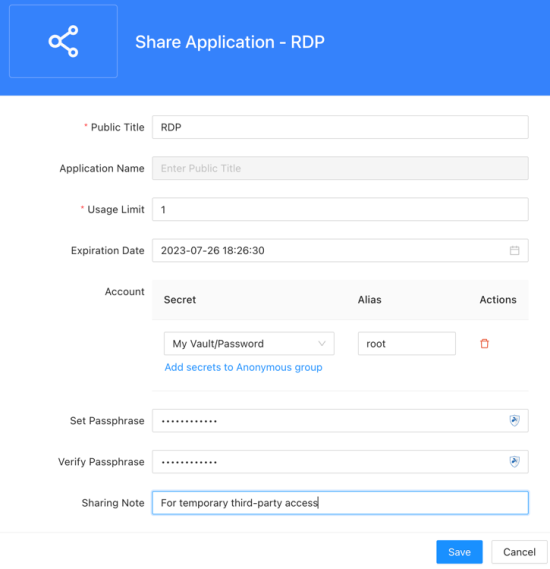

こちらは、サードパーティアクセスのためのアプリケーション共有設定の一例です:

これを実際に見るために、この短いビデオをご覧ください:

このビデオは、Splashtop Secure Workspaceが一時的なアクセスリンクを使用して第三者とのアクセスのアドホック共有を可能にする方法を示しています。さらに、このプラットフォームは、契約者、インターン、監査人など、組織と長期的な関係を持つ第三者を迅速にオンボードするために、Identity Providers(IDPs)を活用する力をITに与えます。また、実際の資格情報を明かすことなく、プライベートアプリケーションアクセスを共有するための動的な資格情報の使用を可能にします(例えば、パスフレーズを介して)。

これは、複数の製品を組み合わせようとしても解決できなかったIT管理者の継続的な問題を解決します。

常に警戒: セキュリティの鍵

どんなセキュアアクセスプラットフォームにおい��ても重要な側面は、すべてのイベントを監視し、ログを取る能力です。Splashtop Secure Workspaceは、IT管理者にリアルタイムのセッション管理ツールを提供します。これにより、アクティブなユーザーセッションを監視し、必要に応じて終了させ、監査とコンプライアンスのためにセッション録画を強制することができます。このリアルタイムの可視性とセッションに対するコントロールは、セキュリティを強化し、効率的なセッション管理を促進します。

さらに、私たちのプラットフォームは、イベントログやセッションビデオ録画を通じて包括的な可視性を提供します。豊富なテレメトリーデータを活用することで、組織はさまざまなイベントに関する洞察を得て、必要に応じてセッション録画をレビューできます。この包括的な可視性は、組織全体のセキュリティポスチャーを強化します。

自分で体験してみてください

Splashtop Secure Workspaceの主要な側面について説明しましたが、まだ共有したい多くの機能があります。プラットフォームのフルポテンシャルを真に体験する最良の方法は、早期アクセスにサインアップすることです。

アクセスを待っている間、Secure Workspaceのドキュメントやその他の学習リソースを自由に探索してください。

次回のブログ記事では、Splashtop Secure Workspaceがどのようにしてあなたのプライベートな大規模言語モデル(LLM)へのアクセスを制御できるか、実際の応用例を示します。これは、データを誤って漏らさないあなた自身の「ChatGPT」です。お楽しみに!