Deliziare e proteggere i nostri clienti: Pensieri di Mark

Il 19 marzo 2021, il gigante informatico Acer ha comunicato di essere stato colpito da una richiesta di ransomware da record, pari a 50 milioni di dollari. Sebbene l'importo del riscatto sia stato sbalorditivo, il semplice fatto che un'azienda sia stata colpita da un ransomware è diventato una notizia comune in questi giorni.

Aziende grandi e piccole sono state vittime di ransomware, in cui i criminali informatici utilizzano un software maligno per impedire a un'azienda di accedere ai suoi dati, ai suoi computer o alla sua rete, a meno che non paghi un riscatto molto alto.

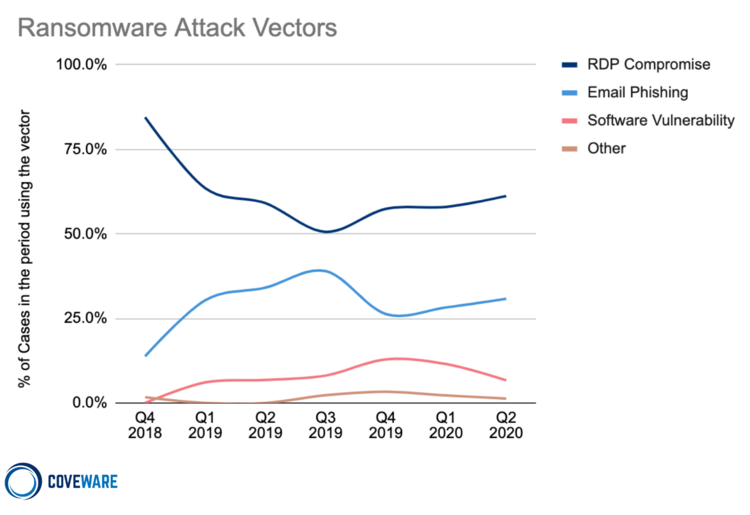

In qualità di CEO di un fornitore di soluzioni per l'accesso e il supporto remoto, sono particolarmente sensibile alle relazioni regolarmente riportate tra reti private virtuali (VPN), Remote Desktop Protocol (RDP) e ransomware. I principali exploit utilizzati da gruppi di ransomware sono bug di VPN, ma RDP regna ancora sovrano: Come evidenziato in un articolo di ZDNet, i rapporti di Coveware, Emsisoft e Recorded Future "indicano chiaramente che RDP è il vettore di intrusione più popolare e rappresenta la causa della maggior parte degli incidenti ransomware nel 2020". "

Le preoccupazioni per il ransomware sono cresciute durante la pandemia COVID-19, con tanti dipendenti che lavorano da casa. La società di revisione contabile KPMG ha riportato le prove di secondo cui "il lavoro da remoto aumenta in modo significativo il rischio di successo di un attacco ransomware... a causa di una combinazione di controlli più deboli sull'IT domestico e di una maggiore probabilità che gli utenti clicchino sulle e-mail di richiamo del ransomware a tema COVID-19, dati i livelli di ansia".

Nel giugno 2020 il Department of Homeland Security ha pubblicato un avviso sull'aumento del ransomware che prende di mira le aziende che si affidano a RDP e VPN per l'accesso remoto.

Fortunatamente per i clienti di Splashtop, Splashtop è stato progettato con una struttura di sicurezza a fiducia zero, l'ultimo approccio standard del settore che significa non fidarsi di nulla e verificare tutto. Riteniamo che la fiducia zero possa contribuire ad arginare la marea di attacchi ransomware.

Come Splashtop aiuta a prevenire i ransomware

Mentre le minacce informatiche si evolvono ogni giorno, ecco alcuni dei modi in cui i prodotti Splashtop aiutano a ridurre il ransomware:

Gestione automatica degli aggiornamenti e delle patch di sicurezza - Le VPN e gli RDP attuali richiedono l'applicazione manuale di patch e, poiché le VPN sono in esecuzione 24 ore su 24, 7 giorni su 7, i professionisti IT e gli MSP sono meno propensi a tenerle aggiornate. Basta un attimo di disattenzione per consentire a un hacker di sfruttare una vulnerabilità. Splashtop automatizza gli aggiornamenti per tutti i nostri endpoint e l'infrastruttura cloud.

Supporto per l'autenticazione dei dispositivi - A differenza della maggior parte delle VPN, che raramente sono configurate per supportare l'autenticazione dei dispositivi, Splashtop è automaticamente configurato per autenticare ogni nuovo dispositivo che tenta di stabilire una sessione di accesso remoto. I team IT possono anche impedire agli utenti con accesso remoto di aggiungere nuovi dispositivi.

Utilizzo di autenticazione a più fattori (MFA) e autenticazione singola (SSO) - La verifica dell'identità è una parte fondamentale del framework Zero Trust e Splashtop supporta MFA e SSO. Splashtop Enterprise offre l'integrazione SSO/SAML (security assertion markup language) con Active Directory (AD), Active Directory Federation Services (ADFS), Okta e altri servizi di directory. Grazie ai servizi di directory, gli IT/MSP possono anche imporre dei criteri per le password, come la robustezza e la rotazione delle stesse.

Fornisci registrazioni delle sessioni e log delle sessioni — Splashtop offre ampie funzionalità di registrazione e log delle sessioni. Se desiderato, Splashtop Enterprise si integra anche con Security Information and Event Management (SIEM) per la registrazione centralizzata.

Sicurezza degli endpoint - Splashtop collabora con Bitdefender e Webroot per offrire funzionalità avanzate di sicurezza degli endpoint ai clienti che desiderano un ulteriore livello di protezione.

Da quando è scoppiata la pandemia, molte aziende si sono rivolte a VPN e RDP per consentire il lavoro da remoto, esponendo le loro attività a minacce informatiche in continua espansione. Negli ultimi anni, Gartner e molti esperti di sicurezza hanno raccomandato alle aziende di abbandonare l'accesso VPN a livello di rete e di orientarsi invece verso soluzioni di accesso remoto a livello di applicazione, basate sull'identità e che abbracciano un quadro di fiducia zero.

La soluzione di accesso remoto sicuro cloud-first e cloud-native di Splashtop è stata progettata per supportare l'era post-COVID del lavoro da qualsiasi luogo.

Splashtop monitora costantemente le più recenti minacce informatiche e si impegna a investire milioni di euro per garantire che i nostri clienti siano ben protetti contro di esse. Di recente abbiamo formato un Security Advisory Council e lanciato un Security Bulletin per aiutare i professionisti IT e MSPs a rimanere aggiornati sulle ultime vulnerabilità.

Scopri di più sulle pratiche di sicurezza dell'accesso remoto di Splashtop. E continuiamo a lavorare per rendere il ransomware il più raro possibile.