Deleitar y proteger a nuestros clientes: Reflexiones de Mark

El 19 de marzo de 2021, el gigante informático Acer informó de que había recibido una demanda récord de 50 millones de dólares. Aunque la cantidad del rescate era asombrosa, el mero hecho de que una empresa se vea afectada por un ransomware se ha convertido en noticia habitual en estos días.

Empresas grandes y pequeñas han sido víctimas del ransomware, en el que los ciberdelincuentes utilizan software malicioso para impedir que una empresa acceda a sus datos, ordenadores o red, a menos que paguen una cuantiosa suma por el rescate.

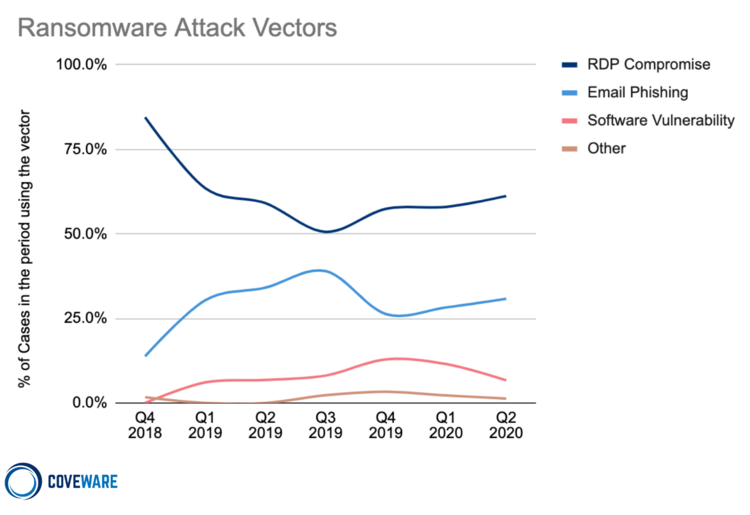

Como CEO de un proveedor de soluciones de acceso y soporte remotos, soy especialmente consciente de los vínculos reportados regularmente entre las redes privadas virtuales (VPN), el protocolo de escritorio remoto (RDP) y el ransomware. Los principales puntos débiles utilizados por las bandas de ransomware son los errores de las VPN, pero el RDP sigue reinando: como se describe en un artículo de ZDNet, los informes de Coveware, Emsisoft y Recorded Future "colocan claramente al RDP como el vector de intrusión más popular y la fuente de la mayoría de los incidentes de ransomware en 2020".

La preocupación por el ransomware ha aumentado durante la pandemia de COVID-19, con tantos empleados trabajando desde casa. La empresa de contabilidad global KPMG informó a de pruebas de que "el trabajo a distancia aumenta significativamente el riesgo de éxito de un ataque de ransomware... debido a una combinación de controles más débiles en la TI doméstica y una mayor probabilidad de que los usuarios hagan clic en correos electrónicos señuelo de ransomware con temática COVID-19, dados los niveles de ansiedad".

En junio de 2020, el Departamento de Seguridad Nacional emitió una advertencia sobre el aumento de ransomware dirigido a empresas que utilizan RDP y VPN para el acceso remoto.

Afortunadamente para los clientes de Splashtop, Splashtop está diseñado con un marco de seguridad de confianza cero en mente, el último enfoque estándar de la industria que significa no confiar en nada y verificarlo todo. Creemos que la confianza cero puede ayudar a frenar la oleada de ataques de ransomware.

Cómo Splashtop ayuda a prevenir el ransomware

Aunque las ciberamenazas evolucionan cada día, éstas son algunas de las formas en que los productos Splashtop ayudan a reducir el ransomware:

Automatiza las actualizaciones y los parches de seguridad: las VPN y los RDP de hoy en día requieren parches manuales y, debido a que las VPN funcionan de forma ininterrumpida, es menos probable que los profesionales de TI y los MSPs las mantengan actualizadas. Basta con un despiste para que un hacker se aproveche de una vulnerabilidad. Splashtop automatiza las actualizaciones para todos nuestros puntos finales e infraestructura en cloud.

Admite la autenticación de dispositivos: a diferencia de la mayoría de las VPN, que rara vez se configuran para admitir la autenticación de dispositivos, Splashtop se configura automáticamente para autenticar cualquier dispositivo nuevo que intente establecer una sesión de acceso remoto. Los equipos de TI también pueden evitar que los usuarios de acceso remoto agreguen nuevos dispositivos.

Obliga a cumplir con la autenticación multifactor (MFA) y el inicio de sesión único (SSO): la verificación de identidad es una parte fundamental del marco de confianza cero y Splashtop es compatible con MFA y SSO. Nuestro producto Splashtop Enterprise ofrece integración SSO/SAML (lenguaje de marcado de aserción de seguridad) con Active Directory (AD), Active Directory Federation Services (ADFS), Okta y otros servicios de directorio. A través de los servicios de directorio, los equipos de TI y los MSPs también pueden aplicar políticas de contraseñas, como la seguridad de las contraseñas y la rotación de contraseñas.

Proporcionar grabaciones de sesiones y registros de sesiones — Splashtop ofrece amplias características de registros y grabación de sesiones. Si se desea, Splashtop Enterprise también se integra con Gestión de Información y Eventos de Seguridad (SIEM) para el registro centralizado.

Ofrece seguridad de puntos finales: Splashtop se asocia con Bitdefender y Webroot para ofrecer capacidades mejoradas de seguridad de puntos finales para los clientes que desean una capa adicional de protección.

Desde que comenzó la pandemia, muchas empresas recurrieron a VPN y RDP para permitir el trabajo remoto, exponiendo sus negocios a amenazas cibernéticas cada vez mayores. En los últimos años, Gartner y muchos expertos en seguridad han recomendado a las empresas que abandonen el acceso VPN a nivel de red y opten por soluciones de acceso remoto a nivel de aplicación, basadas en la identidad, que adopten un marco de confianza cero.

La solución de acceso remoto seguro cloud-first, cloud-native de Splashtop ha sido diseñada para soportar la era post-COVID del trabajo desde cualquier lugar.

Splashtop vigila continuamente las últimas ciberamenazas, y nos comprometemos a invertir millones para garantizar que nuestros clientes estén bien protegidos contra ellas. Recientemente, hemos formado un Consejo Asesor de Seguridad y lanzado un Boletín de Seguridad para ayudar a los profesionales de TI y a MSPs a estar al tanto de las últimas vulnerabilidades.

Más información sobre las prácticas de seguridad de acceso remoto a Splashtop. Y sigamos trabajando para que el ransomware sea lo menos frecuente posible.