Manda in pensione la tua VPN e adotta Zero Trust

Proteggi le risorse private e il traffico Internet con strumenti di sicurezza Zero Trust per la forza lavoro moderna

Più veloce e sicuro di una VPN

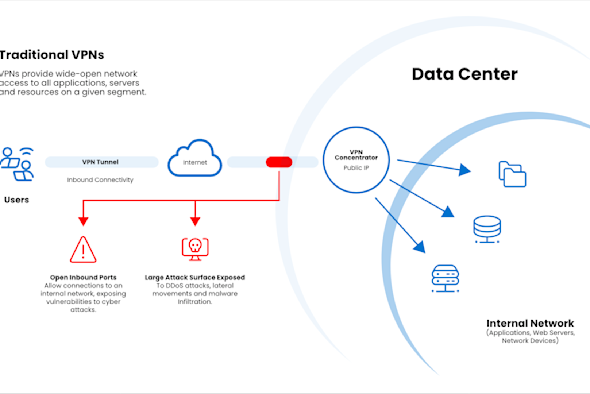

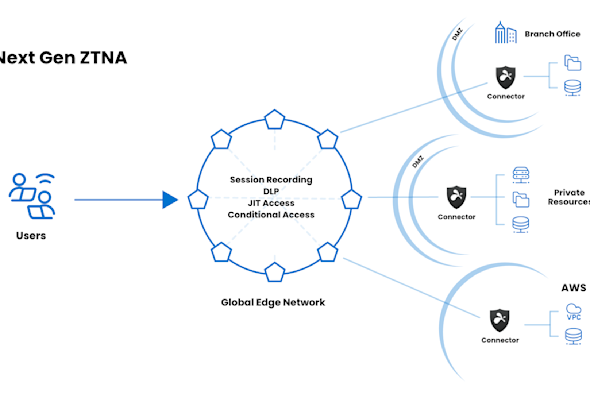

Zero Trust Security: elimina le porte di ingresso aperte, impedisce la propagazione laterale delle minacce e impone l'accesso con i privilegi minimi.

Nessun hardware/gateway: riduce i tempi di implementazione e i rischi di manutenzione: niente più aggiornamenti costanti per respingere gli attacchi.

Prestazioni superiori: offre un'esperienza utente di prim'ordine che la tua forza lavoro apprezzerà, riducendo i ticket di supporto IT.

Zero Trust, zero Lacune: identità, endpoint e visibilità completa

Accesso basato sull'identità SSW applica l'accesso adattivo e basato sull'identità, verificando continuamente l'identità dell'utente e lo stato del dispositivo, ulteriormente protetto con l'autenticazione a più fattori (MFA).

Postura dell'endpoint SSW garantisce la sicurezza degli endpoint valutando l'integrità e il livello di sicurezza dei dispositivi. Ciò riduce i rischi, poiché solo i dispositivi integri hanno accesso alle risorse.

Monitoraggio e controllo delle sessioni: SSW offre ampie funzioni di monitoraggio, registrazione e controllo delle sessioni.

Perché Splashtop Secure Workspace supera la VPN

Splashtop Secure Workspace | 專用網路 | |

|---|---|---|

Sicurezza | Privilegi minimi (zero trust) Controllo granulare e accesso condizionale MFA Aggiornamento automatico Supporto per casi d'uso clientless / BYOD Supporto di IaaS e infrastruttura ibrida | Porte aperte in entrata come superficie di attacco Rischi di propagazione laterale (solo con privilegi eccessivi e filtro a livello di rete) Patch manuali |

Registrazione delle sessioni e monitoraggio in tempo reale | Audit trail completo / conformità | Nessuno |

Prestazioni | Mesh globale distribuita per garantire le massime prestazioni | Traffic backhauling (split tunnel difficile da implementare in modo sicuro) |

Scalabilità e sviluppo | Cloud-native, con implementazione immediata | Problemi di scalabilità dell'hardware e delle macchine virtuali, con manutenzione continua |

Componenti aggiuntivi di sicurezza avanzata | Gestione remota degli accessi con privilegi (RPAM) Isolamento del browser remoto (RBI) Prevenzione della perdita dei dati (DLP) | Nessuno |

Esperienza utente senza precedenti

Impiego rapido: ottieni la configurazione del connettore zero-touch in soli 4 minuti per un accesso e una connettività immediati.

Prestazioni e automazione migliorate: sfrutta i cluster di connettori e la CLI per ZTNA per aumentare la resilienza, il rendimento e soddisfare le esigenze di automazione.

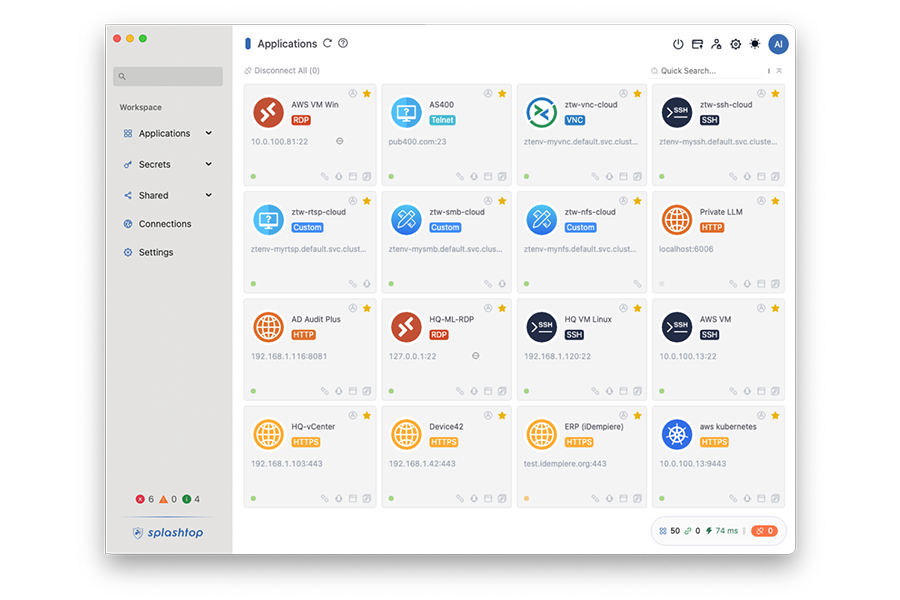

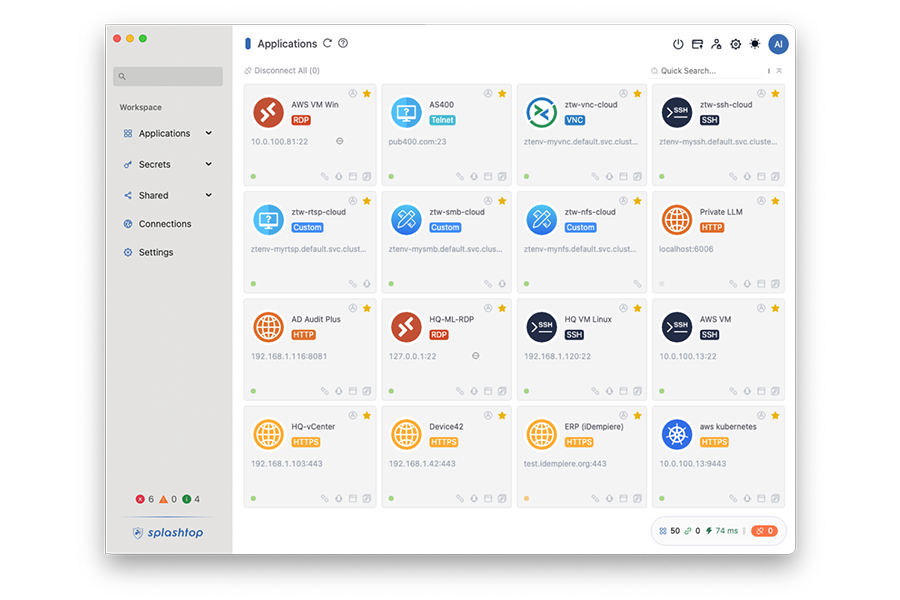

Sicurezza a misura di utente: integra un programma di avvio di applicazioni e un gestore di password per migliorare l'usabilità e favorire la produttività attraverso una rete sicura e la condivisione di applicazioni.

Elevare la sicurezza e la resilienza

Controllo completo degli accessi: implementa il modello di sicurezza Zero Trust e l'accesso condizionale con JIT e ZTNA on-demand tramite link condivisibili, codici QR e integrazione Slack/Teams.

Funzionalità di sicurezza avanzate: offre protezione integrata contro le fughe di dati e gestione delle sessioni in tempo reale all'interno del traffico ZTNA.

Prestazioni di rete ottimizzate: implementa punti di presenza (PoP) globali per migliorare la rete, riducendo latenza e jitter.

Ridefinizione dello ZTNA senza agente: accesso sicuro e senza interruzioni

ZTNA potenziato e controllo degli accessi:offre ZTNA convergente senza agenti con accesso privilegiato, consentendo l'accesso senza credenziali agli account privilegiati.

Monitoraggio e sicurezza completi: offre il monitoraggio delle sessioni in tempo reale, la registrazione e l'accesso sicuro tramite collegamenti ipertestuali o codici QR, rafforzati da Zero Trust e Accesso condizionale.

Accesso ai dispositivi non gestiti a costi contenuti: offre un accesso fluido, sicuro e isolato alle applicazioni su dispositivi non gestiti, fornendo un'alternativa economica alla VDI.