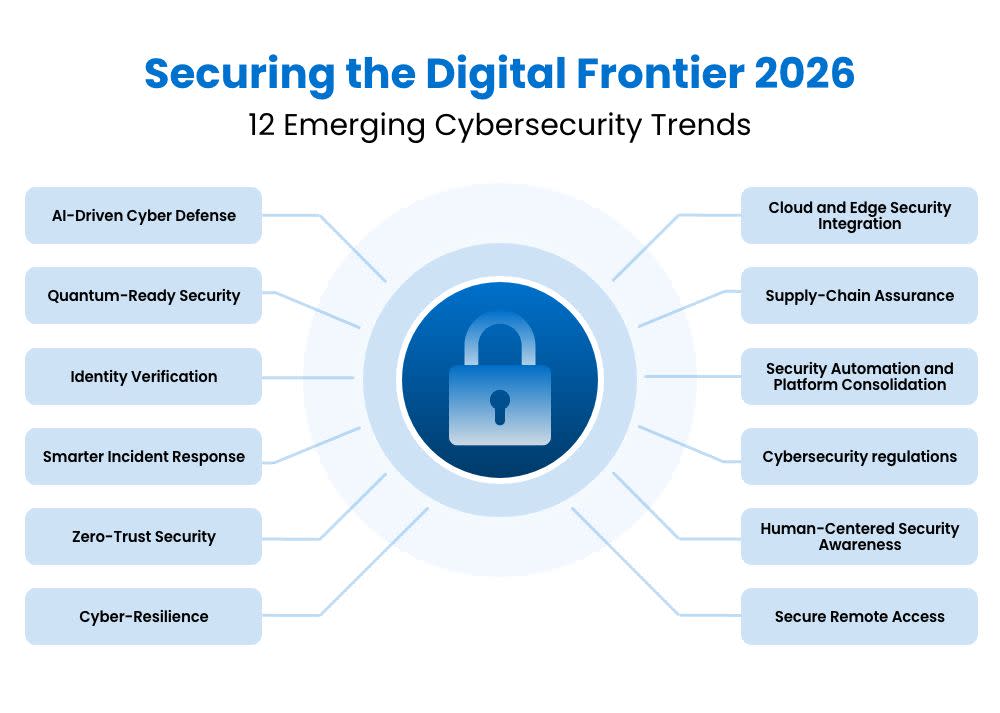

Cybersecurity ontwikkelt zich sneller dan ooit, en terwijl we 2026 ingaan, navigeren organisaties door een digitale omgeving die dynamischer en gevaarlijker is dan voorheen. Van AI-gestuurde aanvallen die in realtime evolueren tot de opkomst van kwantumcomputing en deepfake bedrog, bedrijven moeten zich snel aanpassen om veilig te blijven.

De snelle groei van werken op afstand en hybride werken, gecombineerd met een uitbreidend cloud- en IoT-ecosysteem, heeft het aanvalsoppervlak enorm vergroot. Ondertussen veranderen nieuwe regelgeving en striktere cyberverzekeringsvereisten de manier waarop bedrijven denken over compliance, gegevensbescherming en risicobeheer.

Beschermd blijven in 2026 vereist meer dan traditionele tools of reactieve verdedigingsmethoden. Bedrijven moeten AI-gestuurde automatisering omarmen, Zero-Trust architecturen aannemen en strategieën ontwikkelen die gericht zijn op veerkracht, zodat ze sneller dan ooit aanvallen kunnen detecteren, erop kunnen reageren en ervan kunnen herstellen.

Laten we de belangrijkste cybersecurity-trends van 2026 verkennen en ontdekken hoe jouw organisatie een stap voor kan blijven in deze snel veranderende digitale tijdperk.

Trend 1: Vooruitgang van AI-gestuurde cyberdefensie

In 2026 zal kunstmatige intelligentie centraal staan in innovatie op het gebied van cybersecurity. Door AI gedreven tools kunnen grote hoeveelheden data verwerken, patronen van kwaadaardige activiteiten identificeren en sneller reageren dan menselijke analisten ooit zouden kunnen. Dit stelt organisaties in staat om van reactieve verdediging naar realtime bescherming te gaan, waarbij anomalieën zoals ongebruikelijke inlogpogingen, ongeautoriseerde gegevensoverdrachten of systeemmisconfiguraties kunnen worden gedetecteerd.

Voorbij detectie zal AI steeds meer helpen bij voorspellende dreigingsmodellering - historische data gebruiken om aanvallen te voorspellen voordat ze plaatsvinden. Terwijl cybercriminelen ook AI inzetten om hun operaties te schalen en te automatiseren, zullen bedrijven die investeren in machine learning-gebaseerde beveiligingsanalyses en AI-gestuurde respons op incidenten een cruciaal voordeel behalen in het behouden van digitale veerkracht.

Trend 2: Overstappen naar Quantum-Ready Security

Kwantumcomputing gaat snel van theorie naar praktijk en dwingt organisaties om na te denken over hoe ze gevoelige data beschermen. In 2026 zullen veel organisaties beginnen met het adopteren van kwantumresistente encryptie en strategieën voor crypto-zelfredzaamheid ontwikkelen, zodat ze snel kunnen schakelen wanneer nieuwe cryptografische standaarden opkomen.

Deze overgang zal inhouden dat kwetsbare encryptie-algoritmen worden geïdentificeerd, post-kwantum cryptografische protocollen worden getest en voorbereidingen worden getroffen voor interoperabiliteitsuitdagingen in wereldwijde systemen. Bedrijven die vroeg handelen, zullen niet alleen hun langetermijn-gegevensintegriteit veiligstellen, maar ook een reputatie voor innovatie en vertrouwen opbouwen in een tijdperk van ongekende rekenkracht.

Trend 3: Digitale Identiteiten Authentiseren in het Tijdperk van Deepfake

Naarmate deepfake- en synthetische mediatools toegankelijker en realistischer worden, wordt identiteitsverificatie snel een van de belangrijkste aandachtsgebieden voor cybersecurityteams. In 2026 zullen bedrijven zich richten op digitale content authenticiteit, waarbij AI-gebaseerde detectiesystemen worden gebruikt om spraakpatronen, visuele inconsistenties en metadata te analyseren om te bevestigen of communicatie echt is.

Deze trend zal verder gaan dan imitaties van leidinggevenden naar dagelijkse bedrijfsactiviteiten, van het verifiëren van virtuele vergaderingen tot het authentiseren van klantinteracties. Organisaties die medewerkersopleiding, inhoudsverificatiebeleid en biometrische authenticatie combineren, zullen het beste in staat zijn om vertrouwen te behouden in een wereld waar wat je ziet niet langer te vertrouwen is.

Trend 4: Veerkracht Opbouwen Door Slimmere Incidentrespons

Alleen preventie is niet langer voldoende; het nieuwe terrein is operationele veerkracht. In 2026 zullen organisaties geautomatiseerde incidentresponskaders aannemen die aanvallen in realtime kunnen detecteren, indammen en verhelpen. Deze systemen zullen coördineren tussen teams en automatisch getroffen apparaten isoleren en herstelwerkstromen activeren om schade te beperken.

Splashtop AEM (Advanced Endpoint Management) ondersteunt deze evolutie door IT-teams in staat te stellen om problemen met eindpunten op afstand en in realtime te monitoren, beheren en reageren. Wanneer er een incident optreedt, kunnen beheerders snel gecompromitteerde apparaten isoleren of patchen, waardoor uitvaltijd en verstoring worden geminimaliseerd.

Naast automatisering zullen bedrijven hun paraatheid versterken met tabletop-oefeningen, red-team simulaties en post-incident analyse om continu te verbeteren. Bedrijven die veerkracht in hun beveiligingscultuur inbedden, zullen de uitvaltijd, financiële verliezen en reputatieschade verminderen, zelfs wanneer aanvallen slagen.

Trend 5: Operationaliseren van Zero-Trust Beveiliging

Zero-Trust is niet langer alleen maar een modewoord. In 2026 wordt het de manier waarop moderne bedrijven beveiliging beheren. Het idee is simpel: geen enkele gebruiker of apparaat wordt automatisch vertrouwd, zelfs niet als ze binnen het netwerk zijn. Elke toegangsverzoek moet worden geverifieerd en continu worden gemonitord.

Bedrijven die in 2026 Zero-Trust omarmen, richten zich op praktische stappen; het beperken van gebruikersrechten, het segmenteren van netwerken en het in real-time verifiëren van elke identiteit om gegevens te beschermen.

Voor bedrijven met gedistribueerde teams is Zero-Trust bijzonder belangrijk. Tools zoals Splashtop Secure Workspace (SSW) maken dit mogelijk door geïsoleerde, veilige omgevingen te bieden waarin gebruikers veilig toegang hebben tot applicaties en gegevens zonder het bredere netwerk bloot te stellen. Gecombineerd met Splashtop Remote Access, dat ervoor zorgt dat elke verbinding geauthenticeerd, versleuteld en gelogd wordt, kunnen IT-teams flexibiliteit en veiligheid tegelijkertijd handhaven.

Aangezien Zero-Trust een basisverwachting wordt in verschillende sectoren, zullen bedrijven die het nu omarmen een sterkere, beter aanpasbare beveiligingshouding hebben voor de toekomst.

Trend 6: Versterken van Cloud- en Edge-beveiligingsintegratie

Naarmate organisaties zich over meerdere clouds en edge-omgevingen uitbreiden, is consistente, geïntegreerde beveiliging een topprioriteit geworden voor 2026. De opkomst van hybride werk betekent dat data voortdurend beweegt tussen endpoints, SaaS-applicaties, en on-premises systemen, en elke beweging creëert potentiële gaten voor aanvallers om te benutten.

Dit jaar zullen meer bedrijven investeren in cloud-native beveiligingskaders die zichtbaarheid over omgevingen verenigen. Technologieën zoals Secure Access Service Edge (SASE) en Cloud Security Posture Management (CSPM) helpen beveiligingsteams om beleid te handhaven en verkeerde configuraties in realtime te detecteren. Ondertussen introduceert edge computing, waarbij gegevens dichter bij gebruikers en apparaten worden verwerkt, nieuwe kansen voor efficiëntie, maar ook nieuwe uitdagingen voor het beschermen van informatie.

Consistente beveiliging handhaven van de cloud tot de eindpunt vereist sterke toegangscontrole en continue monitoring. Daar speelt Splashtop een rol: door veilige, versleutelde verbindingen en gecentraliseerd beheer te bieden, helpt het IT-teams bij het toezicht op remote access over alle systemen heen. Met verenigde tools en beter zicht kunnen organisaties de complexiteit verminderen, beveiligingslacunes dichten en vol vertrouwen opereren in een gedistribueerde wereld.

Trend 7: Verbetering van Zekerheid en Transparantie in de Toeleveringsketen

Beveiliging van de toeleveringsketen zal zich ontwikkelen van leveranciersrisicobeoordelingen naar end-to-end zichtbaarheid en continue monitoring. In 2026 zullen organisaties Software Bills of Materials (SBOM's) en realtime telemetrie van partners gebruiken om software-afhankelijkheden bij te houden en sneller kwetsbaarheden te identificeren.

Om naleving en vertrouwen te behouden, zullen bedrijven ook van leveranciers eisen dat ze aan specifieke cybersecuritymaatstaven voldoen, van encryptiestandaarden tot tijdlijnen voor het melden van incidenten. Deze verschuiving naar transparantie en verantwoordelijkheid zal partnerschappen herdefiniëren en veerkracht versterken in verschillende sectoren.

Trend 8: Omarmen van Beveiligingsautomatisering en Platformconsolidatie

Het beheren van cyberbeveiliging is nog nooit zo complex geweest. Veel organisaties vertrouwen nu op tientallen afzonderlijke tools voor eindpuntbescherming, identiteitsbeheer, monitoring, compliance en meer. Deze "toolsprawl" maakt het moeilijker om bedreigingen snel te detecteren en verhoogt het risico op blinde vlekken of conflicterende configuraties. In 2026 verschuiven bedrijven naar een consolidatie van beveiligingsplatforms, waarbij mogelijkheden worden gecombineerd in geïntegreerde systemen die end-to-end zichtbaarheid en snellere besluitvorming bieden.

Automatisering zal centraal staan in deze evolutie. Met behulp van Security Orchestration, Automation, and Response (SOAR) en Extended Detection and Response (XDR) platforms, kunnen beveiligingsteams automatisch waarschuwingen correleren, incidenten prioriteren en zelfs vooraf gedefinieerde reacties activeren, zoals het isoleren van een apparaat of het intrekken van toegang, zonder handmatige tussenkomst.

Splashtop AEM sluit aan bij deze trend door centrale zichtbaarheid van endpoints en tools voor remote herstel te bieden die naadloos integreren met bredere beveiligingsecosystemen. IT-teams kunnen apparaten monitoren, beleid handhaven en routinetaken automatiseren, allemaal vanuit één enkele, veilige interface. Gecombineerd met Splashtop Remote Access, creëert dit een gestroomlijnde omgeving die zowel veiligheid als operationele efficiëntie ondersteunt.

Met meer verbonden en geautomatiseerde systemen zullen organisaties die hun tools samenbrengen op één platform tijd besparen, kosten verlagen en sneller reageren op zich ontwikkelende bedreigingen.

Trend 9: Afstemmen op uitbreidende cyberreguleringen

Cybersecurity is niet langer alleen een IT-probleem, het is een bestuur- en nalevingsprioriteit. In 2026 zullen organisaties over de hele wereld strengere cybersecurityvoorschriften tegemoet treden, die snellere meldingen van inbreuken, sterkere gegevensbescherming en meer duidelijkheid over verantwoordelijkheid op directieniveau vereisen. Overheden voeren nieuwe regels in naar modellen van kaders zoals NIST, ISO 27001 en AVG, die bedrijven dwingen te bewijzen dat niet alleen hun systemen veilig zijn, maar dat hun processen goed gedocumenteerd en verifieerbaar zijn.

Deze evoluerende standaarden herdefiniëren ook het cyberverzekeringslandschap. Verzekeraars eisen bewijs van multi-factor authenticatie, toegangscontroles en responsplannen voor incidenten voordat dekking wordt verleend of verlengd. Bedrijven die naleving kunnen aantonen via transparante monitoring en audittrails zullen het makkelijker en voordeliger vinden om verzekeringen en klantvertrouwen te behouden.

Dit is waar Splashtop AEM en Splashtop Remote Access helpen om compliance-inspanningen te versterken. Met gedetailleerde toegangslogs, apparaatverificatie en gecentraliseerd beheer verkrijgen IT-teams volledige zichtbaarheid in wie er verbinding maakt, wanneer en van waar. De monitoring en audit-trailmogelijkheden van AEM maken het eenvoudiger om naleving aan te tonen en te voldoen aan vereisten voor gegevensbescherming en governance. Het afstemmen van beveiligingspraktijken op nieuwe regelgevende verwachtingen helpt bedrijven om compliant te blijven, hun reputatie te beschermen en het vertrouwen van klanten en partners in 2026 te versterken.

Trend 10: Evoluerend mensgericht bewustzijn van beveiliging

Menselijke fouten blijven de hoofdoorzaak van de meeste inbreuken, maar 2026 zal een verschuiving markeren naar data-gedreven, gepersonaliseerd beveiligingsbewustzijn. In plaats van generieke trainingen zullen organisaties gedragsanalyses gebruiken om risicovolle medewerkers te identificeren en interventies aan te passen aan hun specifieke gewoontes.

Geïntegreerde leermodules, realistische phishing-simulaties, en continue feedbackloops zullen trainingen boeiender en meetbaarder maken. Door te focussen op empowerment in plaats van schuld, zullen bedrijven een proactieve cultuur van beveiligingseigenaarschap binnen hun personeelsbestand bevorderen.

Trend 11: Cyber-Weerbaarheid Integreren in Bedrijfscontinuïteit

In 2026 zal cyberweerbaarheid een van de belangrijkste doelen zijn voor elke organisatie. In plaats van zich alleen te concentreren op het voorkomen van aanvallen, leren bedrijven zich voor te bereiden, snel te reageren en te herstellen wanneer een incident zich voordoet. Het idee is om ervoor te zorgen dat essentiële systemen draaien of snel kunnen worden hersteld, zelfs onder druk.

Om dit mogelijk te maken, integreren veel organisaties cybersecurity en bedrijfscontinuïteitsplanning in één samenhangende strategie. Dit omvat het onderhouden van onveranderlijke back-ups, het ontwikkelen van snelle herstelprocessen en het uitvoeren van regelmatige incidentresponse oefeningen om hiaten te identificeren voordat een echte crisis toeslaat. Cyberweerbaarheid gaat net zoveel over mindset als technologie: het betekent accepteren dat inbreuken kunnen plaatsvinden en operaties ontwerpen die bestand zijn tegen en zich kunnen aanpassen aan verstoringen.

Splashtop ondersteunt deze verschuiving naar veerkracht door secure remote access te bieden die IT-teams helpt snel te handelen wanneer het er het meest toe doet. Als een eindpunt of netwerksegment in gevaar komt, kunnen beheerders systemen isoleren, problemen onderzoeken en veilig toegang herstellen vanaf elke locatie.

Het vermogen om verbondenheid en controle te behouden tijdens een storing of beveiligingsincident is cruciaal om bedrijfsvoering stabiel te houden. Het integreren van veerkracht in dagelijkse workflows stelt organisaties in 2026 in staat om uitvaltijd te minimaliseren, verliezen te verminderen en klantvertrouwen te behouden, zelfs als bedreigingen blijven evolueren.

Trend 12: Versterken van veilige toegang op afstand voor een hybride wereld

Remote en hybride werken zijn nu de standaard voor veel organisaties, en die verschuiving heeft veilige remote access tot een van de belangrijkste gebieden van cyberbeveiliging in 2026 gemaakt. Werknemers verbinden zich elke dag vanaf verschillende netwerken, apparaten en locaties, en die flexibiliteit, essentieel voor productiviteit, breidt ook het potentiële aanvalsoppervlak uit. Cybercriminelen richten zich op externe sessies via phishing, credentialdiefstal en zelfs AI-gestuurde nabootsingsaanvallen, waardoor robuuste toegangsbeveiliging belangrijker is dan ooit.

Om deze uitdagingen het hoofd te bieden, stappen bedrijven af van legacy VPN's naar moderne, Zero-Trust remote access oplossingen die zowel beveiliging als snelheid bieden. Deze platforms gebruiken multi-factor authenticatie, sterke encryptie, en gedetailleerde toestemmingen om elke verbinding te verifiëren en blootstelling te beperken. Gecentraliseerde beheertools bieden IT-teams ook inzicht in wie er verbinding maakt, van waar, en wat ze aan het openen zijn, zodat ze vroegtijdig anomalieën kunnen herkennen en consistent beleid kunnen afdwingen.

Splashtop Remote Access is gebouwd met deze prioriteiten in gedachten. Het biedt end-to-end encryptie, apparaatverificatie en gecentraliseerde controle zodat teams veilig overal kunnen werken zonder in te boeten aan prestaties. Of het nu gaat om ondersteuning van hybride werknemers, IT-beheerders of remote technici, Splashtop geeft organisaties het vertrouwen om verbonden en veilig te blijven in een steeds verder gedistribueerde wereld.

Versterk Cybersecurity in 2026 met Splashtop Secure Remote Access

Cybersecurity ontwikkelt zich snel, en in 2026 zal het belangrijker zijn dan ooit om je team veilig verbonden te houden. Splashtop biedt organisaties een eenvoudige en betrouwbare manier om gevoelige data te beschermen terwijl een flexibel, modern personeelsbestand wordt ondersteund.

Met geavanceerde oplossingen zoals Splashtop Remote Access, Splashtop AEM, en Splashtop Secure Workspace (SSW) kunnen IT-teams apparaten beheren, Zero-Trust toegang afdwingen en volledige zichtbaarheid behouden vanaf één beveiligd platform. Multi-factor authenticatie, apparaatverificatie en gecentraliseerde controle maken het eenvoudig om sessies te monitoren, beleid toe te passen en ervoor te zorgen dat elke verbinding veilig is.

Door Splashtop aan je beveiligingsstrategie toe te voegen, help je je bedrijf te beschermen, productief te blijven en klaar te zijn voor de toekomst.

Begin vandaag nog met je gratis proefperiode en ontdek hoe Splashtop jouw organisatie helpt om cybersecurity te versterken en veilig te werken vanaf elke locatie in 2026.