Erneut, und zum 18. Oktober in Folge, ist es der Monat des Cybersicherheitsbewusstseins. Das oberste Ziel der Cybersecurity& Infrastructure Security Agency (CISA) ist in diesem Jahr die Sicherheit von Heimarchitekturen und Mitarbeitern im Homeoffice. Im Jahr 2020 haben Unternehmen eine schnelle Umstellung auf vollständiges Telearbeit vollzogen, und viele planen, dauerhaft entweder vollständig oder teilweise mit Remote-Mitarbeitern fortzufahren. Diese schnelle Umstellung auf Telearbeit hat Unternehmen anfällig für eine erweiterte Bedrohungslandschaft von Cyberangriffen gemacht.

Wie ausgeweitet und vielfältig sind Cyberangriffe?

Betrachten Sie einfach ein paar Einblicke aus dem Jahr 2021 von führenden Cybersicherheitsressourcen. Norton hat kürzlich einen Artikel veröffentlicht, 115 Cybersecurity-Statistiken und -Trends, die Sie 2021 kennen müssen—das sind 115! Gleichzeitig bietet Verizons 2021 Data Breach Investigations Report 119 Seiten mit Daten und Kommentaren zu einer Reihe von Cyberangriffsvorfällen, einschließlich der 20 häufigsten, bösartigen Aktionen, die Kriminelle beim Eindringen in Organisationen im Jahr 2021 unternommen haben. Allein Verizon hatte bis zum Veröffentlichungsdatum des Berichts im September 2021 insgesamt 5.258 Datenverletzungen bestätigt und analysiert. Unternehmensleiter müssen defensive Schritte unternehmen, um ihre Organisationen vor diesen zunehmenden Bedrohungen zu schützen.

Die Sicherheitslast müssen sich alle teilen

Es ist wichtig zu beachten, dass die Anfälligkeit einer Organisation für Cyberangriffe sowohl mit Menschen als auch mit der IT-Infrastruktur zusammenhängt. Aus diesem Grund muss ein Sicherheitsansatz für Ihre Remote-Arbeitsumgebung sowohl die häufigsten menschenbezogenen Risikofaktoren als auch die Risikofaktoren der IT-Infrastruktur berücksichtigen.

Risikofaktoren im Zusammenhang mit Menschen

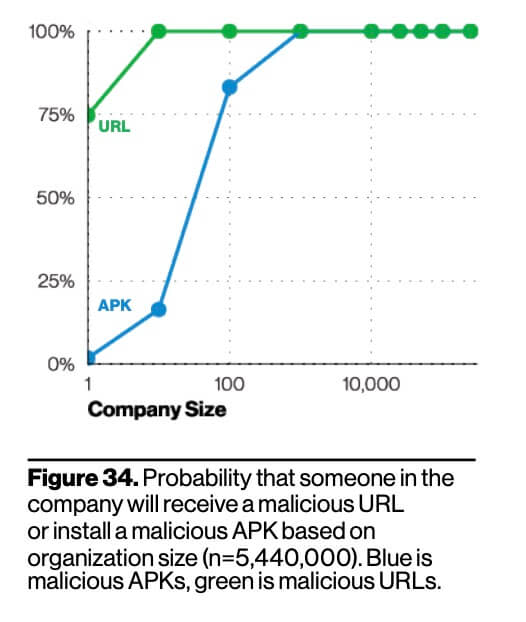

Wie Sie wahrscheinlich wissen, ist das schwächste Glied in der Sicherheitsverteidigung einer Organisation in der Regel der Endbenutzer. Die meisten Verstöße werden durch einen einfachen Fehler verursacht, wie z.B. ein Mitarbeiter, der auf einen schädlichen Link klickt, eine beschädigte Datei speichert, ein schwaches Passwort verwendet oder schädliche Dinge an andere weiterleitet. Tatsächlich besteht laut der Verizon-Studie eine 100%ige Wahrscheinlichkeit, dass Ihre Mitarbeiter ins Visier genommen werden, wenn Ihre Organisation 100 oder mehr Mitarbeiter hat.

Vor diesem Hintergrund sollten Führungskräfte zwei wichtige Schritte unternehmen, um ihre Mitarbeiter wachsamer zu machen:

Schritt 1: Lass Führungskräfte für Schulungen zur Sensibilisierung der Endnutzer werben

Wenn ein C-Level-Manager die Leute dazu drängt, Schulungen zu absolvieren, wird es erledigt. Lassen Sie Ihre Führungskräfte Nachrichten senden, die die Bedeutung von Sicherheit betonen und darauf hinweisen, dass es die Verantwortung aller ist. CISA hat ein paar großartige Ressourcen veröffentlicht, die helfen können, Ihr auf Remote-Arbeit spezifisches Sicherheitstraining zu verstärken:

Schritt 2: Richtlinien zur Sicherung des Lebensunterhalts festlegen

Viele Unternehmen haben Sicherheitsrichtlinien. Um sie jedoch wirklich effektiv zu machen und sicherzustellen, dass die Leute sich daran halten, müssen Sie sie kontinuierlich überwachen, testen und durchsetzen.

Es ist wichtig zu beachten, dass nur wenige Datenverletzungsfälle von Mitarbeitern verursacht werden, die „abtrünnig“ werden. Dennoch können Sie nicht sagen, wer kompromittiert wurde. Deshalb übernehmen leistungsstarke Unternehmen und Sicherheitsführer stärkere Sicherheitsarchitekturen, bei denen Benutzer nur durch kontinuierliche Überprüfung der Anmeldeinformationen Zugriff auf Apps, Daten und andere Ressourcen erhalten können. Selbst wenn sie es tun, können Benutzer nur auf die Bereiche zugreifen, für die sie personalisierte Berechtigungen haben.

IT-bezogene Risikofaktoren

Es versteht sich von selbst, dass es im Bereich der Cybersicherheit eine endlose Reihe von Lösungen und Ratschlägen gibt, um Ihre IT-Umgebung zu sichern. Glücklicherweise hat CISA eine fokussierte Sammlung wertvoller Ressourcen zusammengestellt, die Telework Reference Materials for Non-Federal Organizations. Diese Ressourcen wurden in Zusammenarbeit mit führenden Anbietern von IT-Sicherheitslösungen und Branchenexperten entwickelt. Sie decken eine breite Palette von IT-Empfehlungen speziell für die Fernarbeit ab – genau 26.

VPNs können Sie anfällig für Cyberangriffe machen

Leute, die remote arbeiten, verwenden in der Regel VPNs und das Remote Desktop Protocol (RDP), um auf die Apps und Daten zuzugreifen, die sie für ihre Arbeit benötigen. Das hat Cyberkriminelle dazu veranlasst, schwache Passwortsicherheit und VPN-Schwachstellen auszunutzen, um auf das Unternehmensnetzwerk zuzugreifen, Informationen und Daten zu stehlen und, was am schlimmsten ist, Ransomware zu injizieren.

Laut Reuters war der Hack der Colonial Pipeline im April 2021, der die Ölversorgung in den Südosten der USA zum Erliegen brachte, das Ergebnis eines VPN-Einbruchs. Der Einbruch hätte wahrscheinlich vermieden werden können, wenn die Pipeline-Leiter das VPN mit einer Multi-Faktor-Authentifizierung geschützt hätten. Die Organisation hatte das Glück, mit nur einer Bitcoin-Zahlung in Höhe von 5 Millionen $ davonzukommen, wird aber wahrscheinlich mit einer langfristigen Prüfung und einem Markenschaden konfrontiert sein.

Auf VPN-Zugriff zu setzen, ist eine verlorene Strategie, wenn es darum geht, sich gegen moderne Cyberangriffe zu verteidigen. Da die VPN-Technologie Jahrzehnte alt ist, kann sie einfach nicht so gesichert werden wie moderne Zugriffslösungen – insbesondere cloudbasierte Zugriffe. Ganz zu schweigen davon, dass der Erfolg eines VPNs davon abhängt, dass Ihre IT-Abteilung es korrekt konfiguriert. VPNs werden oft ausgenutzt, weil es keinen standardisierten Weg gibt, sie einzurichten oder den Zugang zu verteilen.

Fernzugriff kann bei Sicherheitsproblemen im Homeoffice helfen

Eine Fernzugriffslösung mindert die Risiken, die in VPNs inhärent sind, da sie es Ihnen ermöglicht, das Streaming von Mitarbeitern nur auf ihre Desktops zu beschränken. Das bedeutet, dass die Daten in Ihrem Unternehmensnetzwerk geschützt sind. Mitarbeiter, die remote arbeiten, können eine Datei bearbeiten, wenn sie die Erlaubnis dazu erhalten haben, andernfalls können sie nur die Daten anzeigen. Diejenigen mit nur Betrachterzugriff können es nicht ändern, manipulieren oder sogar herunterladen. Dies steht in starkem Kontrast zu VPN-basiertem Zugriff, der es jedem berechtigten Benutzer ermöglicht, Daten nach Belieben herunterzuladen.

Fortschrittliche Fernzugriffslösungen bieten noch mehr Sicherheitsfunktionen, wie Geräteauthentifizierung, Zwei-Faktor-Authentifizierung (2FA), Single Sign-On (SSO) und mehr, um Sie und Ihre Organisation zu schützen.

„Während es eine Lernkurve gibt, wenn Menschen Fernzugriffslösungen übernehmen, können Sie diese mit dem richtigen Partner minimieren. Da Splashtop ursprünglich für den Verbrauchermarkt entwickelt wurde, ist die Zeit, die benötigt wird, um es zu erlernen, minimal. Und mit minimal meine ich innerhalb weniger Minuten für den durchschnittlichen Benutzer.“ - Jerry Hsieh, Senior Director of Security and Compliance bei Splashtop

Fazit: Es braucht ein ganzes Dorf

Da Menschen remote arbeiten, die Bedrohungslandschaft breiter wird und Cyberangriffe häufiger auftreten, müssen Organisationen einen ganzheitlichen Ansatz verfolgen, um die aufkommenden Cybersicherheitsbedrohungen von 2021 anzugehen. Das bedeutet, sowohl die defensive Haltung Ihrer Mitarbeiter als auch Ihrer IT-Architektur zu stärken.

Die gute Nachricht ist, dass Sie in nur wenigen Bereichen sehr pragmatische Änderungen vornehmen können, um einen erheblichen Fortschritt im Schutz vor Cyberangriffen zu erzielen. Darüber hinaus ist klar geworden, dass sowohl die US-Regierung als auch führende Sicherheitsunternehmen ihre Bemühungen verdoppelt haben, um Organisationen wie Ihrer zu ermöglichen und zu beraten, sichere und geschützte Remote-Arbeitsumgebungen zu betreiben.

Wir bei Splashtop sind stolz darauf, ein wesentliches Element der sicheren Telearbeit zu bieten. Erfahre mehr über die Sicherheitsfunktionen von Splashtop für den Fernzugriff.

Zusätzliche Ressourcen

Infografik zu Cyber-Angriffen: Was Sie wissen sollten und Tipps zur Prävention

Justizministerium richtet Task Force zur Bekämpfung von Ransomware ein

Führende Unternehmen im Bereich Cybersicherheit: Fragen und Antworten mit Mark Lee und Sramana Mitra

Ist die Next-Gen Fernzugriffssoftware die Lösung für unsicheres RDP?

Um mehr über die Lösungen für Fernzugriff und Fernunterstützung von Splashtop zu erfahren, besuchen Sie unsere Produktseite.